Tenable Identity Exposure-Benutzerportal

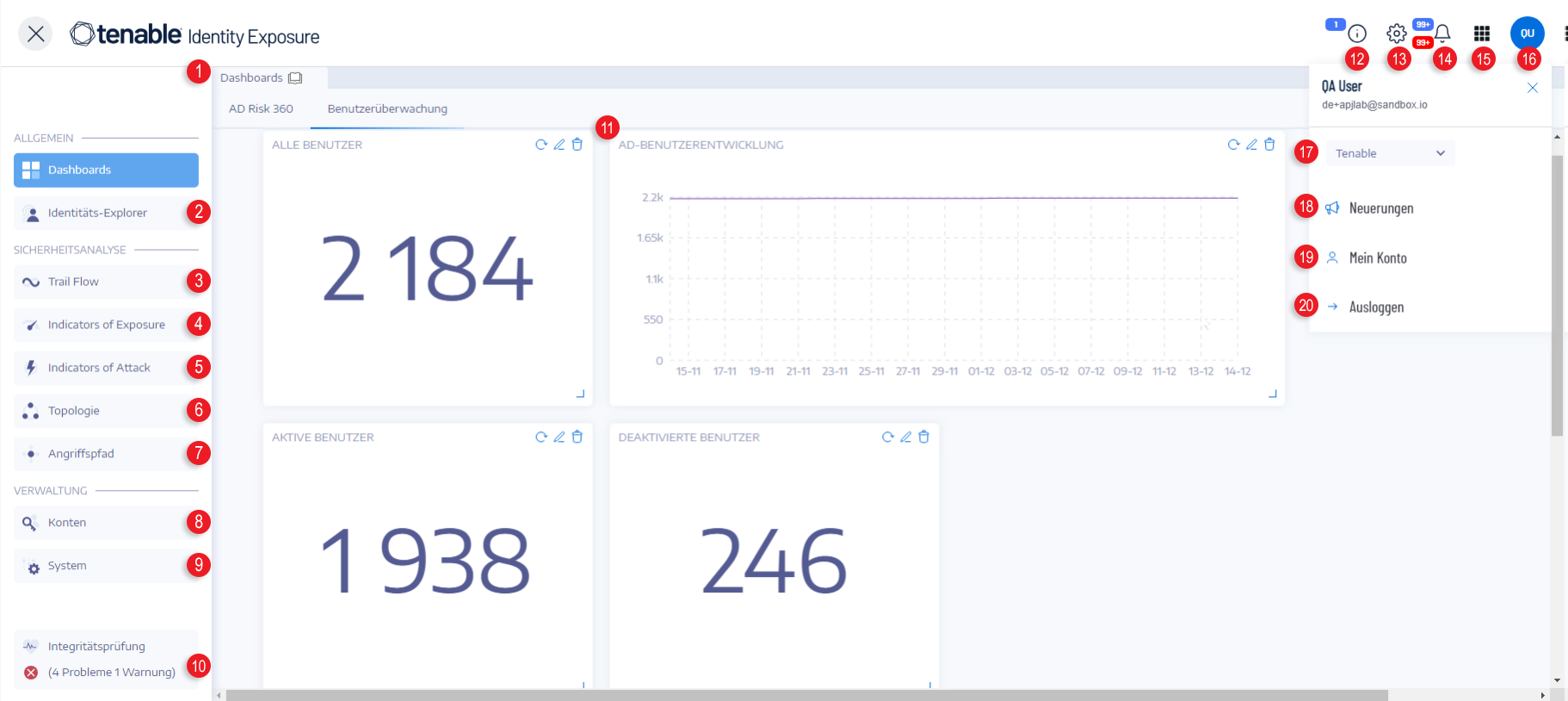

Nach dem Einloggen bei Tenable Identity Exposure öffnet sich die Startseite, wie in diesem Beispiel gezeigt.

So erweitern oder reduzieren Sie die seitliche Navigationsleiste:

-

Erweitern: Klicken Sie oben links im Fenster auf das Menü

.

. -

Reduzieren: Klicken Sie oben links im Fenster auf das

.

.

| # | Element | Funktion |

|---|---|---|

| 1 | Dashboards | Über Dashboards können Sie die Sicherheit in einer Active Directory-Infrastruktur effizient und auf visuelle Weise verwalten und überwachen. |

| 2 | - | - |

| 3 | Trail Flow | Der Trail Flow zeigt die Echtzeitüberwachung und -analyse von Ereignissen, die Ihr Active Directory betreffen. |

| 4 | Indicators of Exposure | Tenable Identity Exposure misst den Sicherheitsreifegrad Ihres Active Directory mithilfe von Indicators of Exposure (IoEs) und weist dem Strom von Ereignissen, die überwacht und analysiert werden, Schweregradstufen zu (Kritisch, Hoch, Mittel oder Gering). |

| 5 | Indicators of Attack | Mithilfe von Indicators of Attack kann Tenable Identity Exposure Angriffe in Echtzeit erkennen. |

| 6 | Topologie | Die Seite „Topologie” enthält eine interaktive grafische Visualisierung Ihres Active Directory. Sie zeigt die Gesamtstrukturen, Domänen und die zwischen ihnen bestehenden Vertrauensstellungen. |

| 7 | Angriffspfad |

Auf den Angriffspfad-Seiten werden grafische Darstellungen der Active Directory-Beziehungen angezeigt:

|

| 8, 9 |

Verwaltung Erforderliche Benutzerrolle: Organisationsbenutzer mit entsprechenden Berechtigungen.

|

In diesem Abschnitt können Sie Folgendes konfigurieren:

Weitere Informationen finden Sie im Tenable Identity Exposure – Konfiguration und Verwaltung. |

| 10 | Integritätsprüfungen | Integritätsprüfungen bieten Ihnen Echtzeit-Einblicke in die Konfiguration Ihrer Domänen und Dienstkonten. Diese Daten werden in einer konsolidierten Ansicht dargestellt, die Sie aufschlüsseln können, um detailliertere Informationen zu erhalten. |

| 11 | Widgets | Widgets sind anpassbare Datasets in einem Dashboard. Sie können Balkendiagramme, Liniendiagramme und Zähler enthalten. |

| 12 | Produkt-Updates | Informationen über die neuesten Produktfunktionen. |

| 13 | Einstellungen | Zugriff auf Systemkonfiguration, Gesamtstruktur- und Domänenverwaltung, Lizenz-, Benutzer- und Rollenverwaltung, Profile und Aktivitätsprotokolle. |

| 14 | Benachrichtigungen (Glocke) | Ein Glockensymbol und die Anzahl der Badges informieren Sie über Angriffswarnungen und/oder Exposure-Warnungen, die auf Ihre Bestätigung warten. |

| 15 | Auf den Workspace zugreifen | Klicken Sie auf dieses Symbol, um vom Tenable-Arbeitsbereich aus zwischen Anwendungen zu wechseln. |

| 16, 19 | Benutzerprofil-Symbol (Benutzervoreinstellungen) | Klicken Sie auf dieses Symbol, um ein Untermenü zu öffnen, in dem Sie auf Sicherheitsprofile, Versionshinweise, Aktivitätsprotokolle und Voreinstellungen zugreifen und sich ausloggen können. |

| 17 | Sicherheitsprofile | Über Sicherheitsprofile können Sie verschiedene Arten von Benutzern verwalten, um die Sicherheitsanalyse unter verschiedenen Gesichtspunkten zu überprüfen. |

| 18 | Neuerungen | Klicken Sie auf diese Option, um die Versionshinweise für die neueste Version von Tenable Identity Exposure zu öffnen. |

| 20 | Ausloggen | Klicken Sie auf diese Option, um sich aus Tenable Identity Exposure auszuloggen. |

Vertrauenswürdige Zertifikate

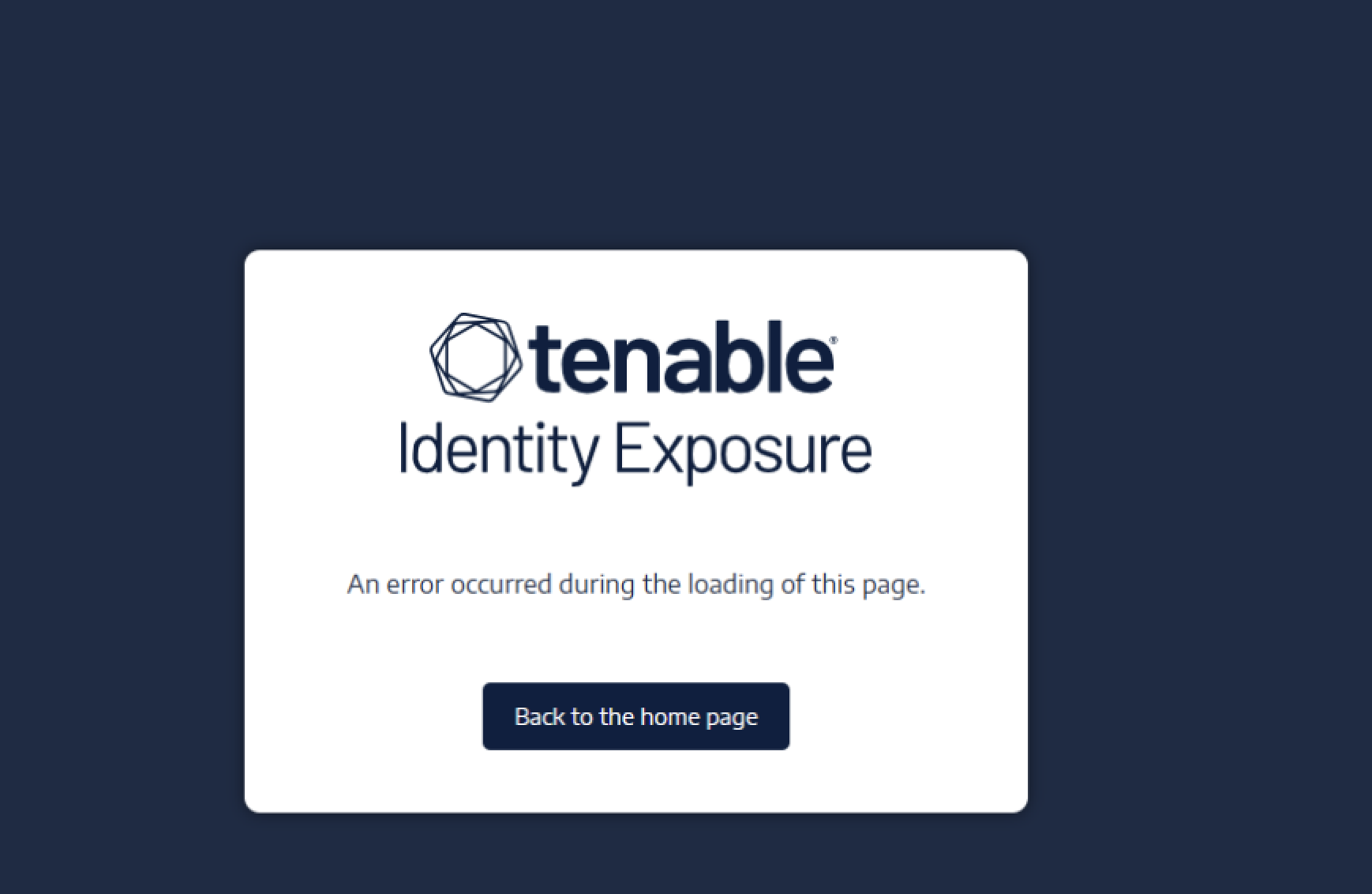

Wenn der Browser, der zum Einloggen bei Tenable Identity Exposure verwendet wird, dem Tenable Identity Exposure-Zertifikat nicht vertraut, können beim Einloggen oder beim Navigieren in der Benutzeroberfläche Fehler auftreten. Um sicherzustellen, dass keine Fehler auftreten, müssen Sie ein vertrauenswürdiges Webzertifikat für die Domäne verwenden oder das Tenable Identity Exposure-Zertifikat in die Liste der vertrauenswürdigen Zertifikate des Browsers importieren.

Das folgende Beispiel zeigt einen Login-Fehler.

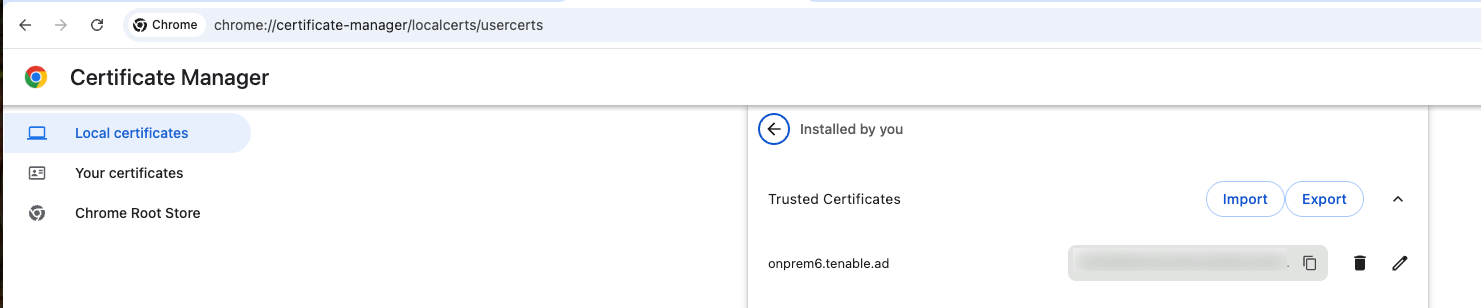

Die folgende Abbildung zeigt den manuellen Import des Zertifikats in die Liste der vertrauenswürdigen Zertifikate des Chrome-Browsers.