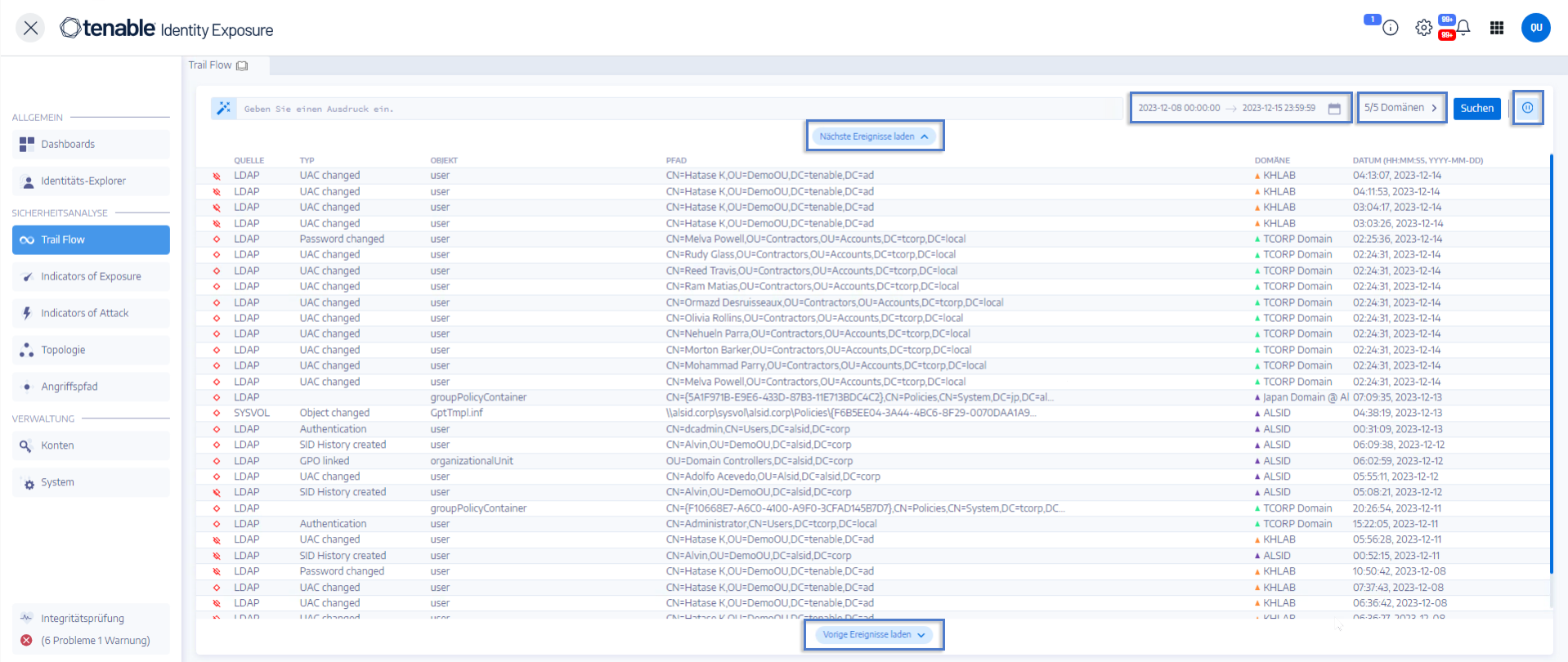

Trail Flow

Im Trail Flow in Tenable Identity Exposure wird die Echtzeitüberwachung und Analyse der Ereignisse angezeigt, die Ihre AD-Infrastruktur betreffen. Sie können damit kritische Schwachstellen und die empfohlenen Behebungsmaßnahmen identifizieren.

Auf der Seite Trail Flow können Sie in der Zeit zurückgehen und frühere Ereignisse laden oder nach bestimmten Ereignissen suchen. Sie können auch das Suchfeld oben auf der Seite verwenden, um nach Bedrohungen zu suchen und bösartige Muster zu erkennen.

Der Trail Flow verfolgt die folgenden Ereignisse:

-

Benutzer- und Gruppenänderungen: Umfasst die Erstellung, Löschung und Änderung von Konten und Gruppen.

-

Berechtigungsänderungen: Umfasst Änderungen an der Zugriffssteuerung für Objekte wie Dateien, Ordner und Drucker.

-

Anpassungen der Systemkonfiguration: Umfasst Änderungen an Gruppenrichtlinienobjekten (GPOs) und anderen kritischen Einstellungen.

-

Verdächtige Aktivitäten: Umfasst nicht autorisierte Versuche, Rechteausweitungen und andere Ereignisse, die Warnhinweise auslösen.

Tenable Identity Exposure bietet die folgenden Funktionen zur Nutzung der Trail Flow-Daten:

-

Durchsuchbar und filterbar: Benutzer können mithilfe von Schlüsselwörtern oder bestimmten Kriterien mühelos durch den Ereignisstrom navigieren. So können sie ihre Aufmerksamkeit auf relevante Aktivitäten konzentrieren und gleichzeitig irrelevante Informationen Iminimieren.

-

Detaillierte Ereignisinformationen: Jeder Ereigniseintrag liefert umfassende Details, darunter das betroffene Objekt, den für die Änderung verantwortlichen Benutzer, das verwendete Protokoll und die zugehörigen Indicators of Exposure (IoEs).

-

Visualisierte Beziehungen: Das Tool bietet die Möglichkeit, die Beziehungen zwischen Ereignissen zu veranschaulichen und so aufzuzeigen, dass auch scheinbar nicht im Zusammenhang stehende Aktivitäten ggf. zu einer umfassenderen Angriffskampagne beitragen.

-

Klicken Sie in Tenable Identity Exposure in der Navigationsleiste auf der linken Seite auf Trail Flow.

Die Trail Flow-Seite wird mit einer Liste von Ereignissen geöffnet. Weitere Informationen finden Sie unter Trail Flow-Tabelle.

-

Klicken Sie oben auf der Trail Flow-Seite auf das Kalenderfeld.

-

Wählen Sie ein Start- und ein Enddatum aus.

-

Klicken Sie auf Suchen.

Tenable Identity Exposure aktualisiert die Trail Flow-Tabelle mit dem ausgewählten Zeitrahmen.

-

Klicken Sie oben auf der Trail Flow-Seite auf n/n Domäne >.

Der Fensterbereich Gesamtstrukturen und Domänen wird geöffnet.

-

Wählen Sie die Gesamtstrukturen und Domänen aus.

-

Klicken Sie auf Auswahlbasierter Filter.

Tenable Identity Exposure aktualisiert die Trail Flow-Tabelle mit Informationen für die ausgewählte Gesamtstruktur und Domäne.

-

Klicken Sie in der Trail Flow-Tabelle auf eine Zeile, die das Ereignis enthält, das Sie untersuchen möchten.

Der Fensterbereich „Ereignisdetails” wird geöffnet. Weitere Informationen finden Sie unter Ereignisdetails.

-

Führen Sie einen der folgenden Schritte aus:

-

Klicken Sie auf das Symbol

, um den Trail Flow anzuhalten.

, um den Trail Flow anzuhalten.Wenn Sie den Trail Flow anhalten, wird das automatische vertikale Scrollen der neuesten Ereignisse gestoppt, während die Analyse im Hintergrund weiterläuft. Sie können dann eine Suche nach Ereignissen durchführen.

-

Klicken Sie auf das Symbol

, um den Trail Flow neu zu starten.

, um den Trail Flow neu zu starten.

-

-

Führen Sie auf der Trail Flow-Seite einen der folgenden Schritte aus:

-

Klicken Sie auf Nächste Ereignisse laden.

-

Klicken Sie auf Vorherige Ereignisse laden.

-