Anforderungen vor der Bereitstellung

Bevor Sie beginnen, überprüfen Sie, ob die folgenden Voraussetzungen erfüllt sind, um einen reibungslosen Installationsprozess sicherzustellen.

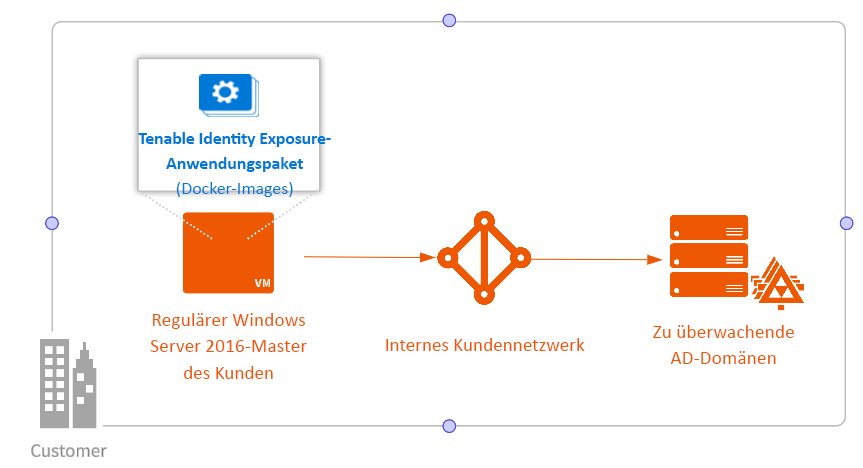

Sie installieren Tenable Identity Exposure als Anwendungspaket, das in einer dedizierten Windows-Umgebung gehostet wird, die bestimmte Hosting-Spezifikationen erfüllen muss. Tenable Identity Exposure erfordert Zugriff auf das Master-Image des Betriebssystems auf dem System, auf dem Sie die Anwendung installieren.

Das Anwendungspaket wird von Tenable nur mit Tenable-Diensten und Ihren spezifischen Anforderungen vorkonfiguriert. Diese Bereitstellungsoption bietet maximale Flexibilität und lässt sich nahtlos in Ihre spezifische Umgebung integrieren.

Tenable Identity Exposure wird auf einer in Windows-Dienste eingebetteten Microservices-Architektur ausgeführt. Diese Dienste haben einen bestimmten Zweck (Speicherung, Sicherheitsanalyse, Anwendung usw.) und sind alle obligatorisch. Folglich können Sie Tenable Identity Exposure nur auf Betriebssystemen installieren, die das Microservices-Modell unterstützen.

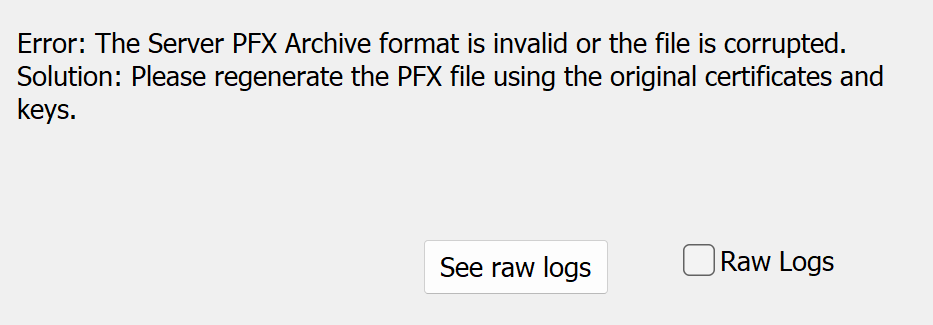

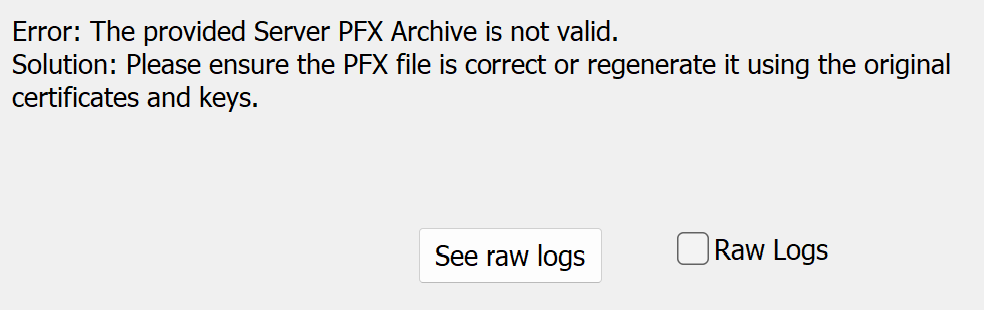

OpenSSL 3.0-Unterstützung – Ab Version 3.59.5 verwendet Tenable Identity Exposure OpenSSL 3.0.x. Infolgedessen funktionieren mit SHA1 signierte X.509-Zertifikate nicht mehr auf Sicherheitsstufe 1 oder höher. TLS verwendet standardmäßig die Sicherheitsstufe 1, wodurch SHA1-signierte Zertifikate für Authentifizierungsserver oder -clients nicht mehr vertrauenswürdig sind.

Sie müssen Ihre Zertifikate aktualisieren, um diese Änderung zu berücksichtigen. Wenn Sie die Installation fortsetzen, ohne Ihre Zertifikate für die Verwendung von OpenSSL 3.0 zu aktualisieren, gibt das Installationsprogramm von Tenable Identity Exposure die folgenden Fehlermeldungen mit empfohlenen Fehlerkorrekturen zurück:

Führen Sie die Installation als lokales Kontomitglied der lokalen oder integrierten Administratorengruppe oder als Administrator auf dem Server durch, auf dem Sie Tenable Identity Exposure installieren.

Achtung: Loggen Sie sich auf dem Computer als dieses lokales Administratorkonto außerhalb der Domäne ein. Loggen Sie sich nicht als lokaler Administrator innerhalb der Domäne ein.

Das Konto erfordert die folgenden Berechtigungen:

-

SeBackupPrivilege

-

SeDebugPrivilege

-

SeSecurityPrivilege

Deaktivieren Sie vor der Installation alle AV- und/oder EDR-Lösungen auf dem Host. Andernfalls wird während der Installation ein Rollback ausgelöst. Sie können die AV/EDR-Lösungen bedenkenlos aktivieren, sobald die Installation abgeschlossen ist. Beachten Sie jedoch, dass dies aufgrund der großen Anzahl von Festplatten-E/A-Operationen die Produktleistung beeinträchtigen kann. Siehe auch „Nicht unterstützte Konfigurationen“ unten.

Führen Sie vor der Installation alle erforderlichen Neustarts durch. Wenn Sie das Installationsprogramm auf einem Server starten, wird Folgendes überprüft:

-

Es liegen keinen ausstehenden Neustart vor.

-

Der Server wurde vor weniger als 11 Minuten ordnungsgemäß neu gestartet.

-

Die MSI überprüft die folgenden Registrierungsschlüssel:

-

HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Component Based Servicing \RebootPending

-

HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\ WindowsUpdate\Auto Update\RebootRequired

-

HKLM:\SYSTEM\CurrentControlSet\Control\Session Manager -> PendingFileRenameOperations

-

Die Verwendung von Dienstkonten muss im Betriebssystem zulässig sein.

Hinweis: Dieses Dienstkonto muss alle Objektattribute lesen können.

Das Windows-Ereignisprotokoll muss eine Aufbewahrungszeit von mindestens 5 Minuten haben, um sicherzustellen, dass die Anwendung alle Ereignisse korrekt abrufen kann.

In der folgenden Tabelle werden nicht unterstützte Konfigurationen aufgeführt:

|

Konfiguration |

Beschreibung |

|---|---|

|

Aktive Antivirus (AV)- oder Endpoint Detection and Response (EDR)-Lösung |

Die Tenable Identity Exposure-Plattform erfordert eine große Anzahl von Festplatten-E/A-Operationen.

|

|

Firewalls |

Gehen Sie wie folgt vor, damit Tenable Identity Exposure-Dienste miteinander kommunizieren können, um eine zuverlässige Sicherheitsüberwachung sicherzustellen:

|

|

Erlang |

|

Die Bereitstellung der Tenable Identity Exposure-Plattform in einer nicht zertifizierten Umgebung kann unerwartete Nebenwirkungen haben.

Insbesondere die Bereitstellung von Drittanbieteranwendungen (z. B. eines bestimmten Agent oder Daemon) im Master-Image kann Stabilitäts- oder Leistungsprobleme verursachen.

Tenable empfiehlt dringend, die Anzahl der Drittanbieteranwendungen auf ein Minimum zu reduzieren.

Die Tenable Identity Exposure-Plattform erfordert lokale Administratorrechte, um den Betrieb und eine ordnungsgemäße Dienstverwaltung sicherzustellen.

-

Sie müssen dem technischen Leiter von Tenable die Anmeldeinformationen (Benutzername und Passwort) mitteilen, die mit dem Administratorkonto des Host-Computers verbunden sind.

-

Beim Einsatz in einer Produktionsumgebung sollten Sie einen Prozess zur Passwort-Erneuerung in Betracht ziehen, den Sie gemeinsam mit dem technischen Leiter von Tenable validieren.

Im Rahmen seines Upgrade-Programms veröffentlicht Tenable regelmäßig Updates für seine Systeme, um neue Erkennungsfunktionen und Produktfeatures bereitzustellen.

-

In dieser Bereitstellung stellt Tenable nur Updates für Tenable Identity Exposure-Komponenten bereit. Sie müssen sicherstellen, dass Ihre Betriebssysteme ordnungsgemäß verwaltet werden, einschließlich der regelmäßigen Installation von Sicherheits-Patches. Weitere Informationen zu Tenable Identity Exposure-Versionen finden Sie in den Versionshinweisen für Tenable Identity Exposure.

-

Die Micro-Services-Architektur von Tenable Identity Exposure unterstützt die sofortige Anwendung von Patches für das Betriebssystem.

-

Tenable Identity Exposure funktioniert mit den unter Hardwareanforderungen aufgeführten Windows Server-Versionen mit dem neuesten verfügbaren Update.

-

Das Tenable Identity Exposure-Installationsprogramm erfordert lokale Administratorrechte unter Windows Server 2016 oder höher. Wenn das Standardkonto für die Installation verwendet wird, stellen Sie sicher, dass dieses Konto Programme ohne Einschränkungen ausführen kann.

-

Tenable Identity Exposure-Dienste erfordern lokale Administratorrechte, um lokale Dienste auf dem Computer auszuführen.

-

Tenable Identity Exposure erfordert eine dedizierte Datenpartition. Führen Sie Tenable Identity Exposure nicht auf der Betriebssystempartition aus, um zu verhindern, dass das Systems einfriert, wenn die Partition voll ist.

-

Die SQL-Instanz von Tenable Identity Exposure erfordert die Funktion zur Verwendung virtueller Konten.

-

Wenn Sie strengere Sicherheitsmaßnahmen implementieren und anschließend eine Installation oder ein Upgrade von Microsoft SQL Server durchführen, schlägt der Installationsprozess aufgrund unzureichender Benutzerrechte fehl. Überprüfen Sie, ob Sie über die erforderlichen Berechtigungen verfügen, um die Installation erfolgreich durchzuführen. Weitere Informationen finden Sie in der Microsoft-Dokumentation.

-

Tenable Identity Exposure muss als Black Box ausgeführt werden. Verwenden Sie jeden Computer ausschließlich für Tenable Identity Exposure und teilen Sie ihn nicht mit einem anderen Produkt.

-

Tenable Identity Exposure kann auf der Datenpartition jeden Ordner erstellen, der mit dem Präfix „Alsid“ oder „Tenable“ beginnt. Erstellen Sie daher auf der Datenpartition keine Ordner, die mit „Alsid“ oder „Tenable“ beginnen.

-

Erlang: Ändern Sie die Umgebungsvariable HOMEDRIVE nicht. Die Umgebungsvariable PATHEXT muss die Dateierweiterungen .exe und .bat enthalten.

-

Wenn Sie das AD-Dienstkonto von Tenable Identity Exposure als Mitglied der Gruppe „Geschützte Benutzer“ festlegen müssen, stellen Sie sicher, dass Ihre Tenable Identity Exposure-Konfiguration die Kerberos-Authentifizierung unterstützt, da geschützte Benutzer die NTLM-Authentifizierung nicht verwenden können.

Diese Tabelle fasst die Voraussetzungen in einer praktischen Checkliste vor der Installation zusammen.

|

Zu beschaffende Informationen oder Ressourcen |

Status |

|---|---|

|

Die erforderlichen Vereinbarungen (NDA, Evaluation Software License), falls zutreffend |

|

|

Die Anzahl der aktiven AD-Benutzer in den zu überwachenden Zieldomänen. |

|

|

Die Rechen- und Speicherressourcen basieren auf der Dimensionierungsmatrix von Tenable Identity Exposure. Siehe Resource Sizing. |

|

|

Die private IP jeder virtuellen Maschine, die zur Bereitstellung der Tenable-Plattform verwendet wird. |

|

|

Der Typ und die IP-Adresse der Infrastruktur zur Verwaltung von Updates, des Zeitservers, des PKI-Servers und des Identitätsanbieters. |

|

|

Öffnen Sie die erforderlichen Netzwerkflüsse für jeden Dienst, den Tenable Identity Exposure benötigt. Siehe Network Flow Matrix. |

|

|

Die privaten IP-Adressen der jeweiligen primären Domänencontroller-Emulatoren. |

|

|

Erstellung eines regulären Benutzerkontos in jeder zu überwachenden Active Directory-Gesamtstruktur. |

|

|

Erteilen Sie dem Tenable-Dienstkonto Zugriffsrechte in den spezifischen Active Directory-Containern. |

|

| Erteilen Sie Zugriff für die Funktion „Privilegierte Analyse“, wenn Sie diese Funktion aktivieren möchten. | |

|

Login des AD-Domänen-Benutzerkontos:

|

|

|

Ein für das Webportal von Tenable Identity Exposure ausgestelltes TLS-Zertifikat, ausgestellt von der PKI des Kunden

|

|

|

Die Liste der zu erstellenden Tenable Identity Exposure-Benutzerkonten:

|

|

|

Die Liste der optionalen Konfigurationen, die aktiviert werden sollen (E-Mail-Benachrichtigung, Syslog-Ereignisweiterleitung usw.) |

|

|

Ein benannter und verfügbarer Projektkoordinator, der mit Tenable zusammenarbeiten wird. |

|

|

Technisches Personal, das auf potenzielle technische Probleme reagiert, wie z. B. Netzwerkfilterprobleme und unerreichbare PDCs. |