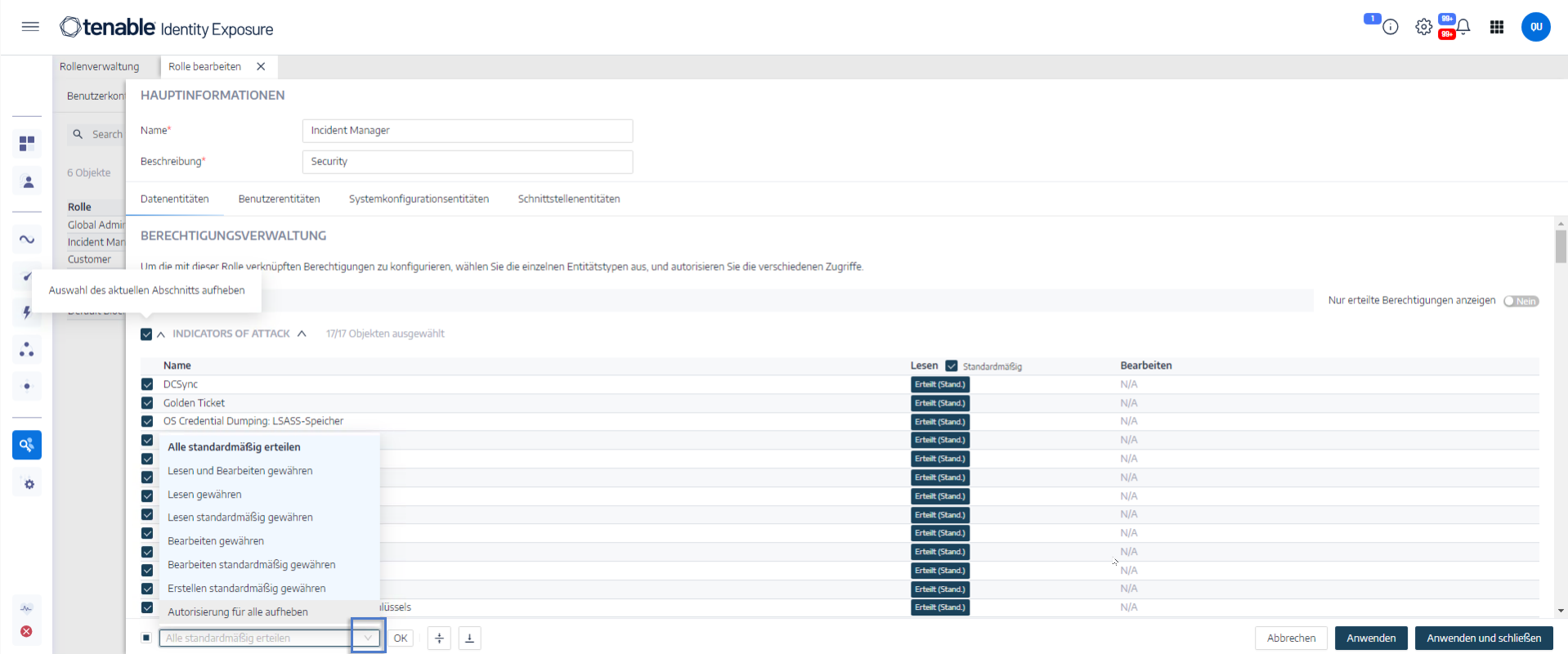

Berechtigungen für eine Rolle festlegen

Tenable Identity Exposure nutzt die rollenbasierte Zugriffssteuerung (Role-Based Access Control, RBAC), um den Zugang zu seinen Daten abzusichern. Eine Rolle bestimmt, auf welche Art von Informationen Benutzer abhängig von ihrer funktionalen Rolle im Unternehmen zugreifen können. Wenn Sie einen neuen Benutzer in Tenable Identity Exposure anlegen, weisen Sie diesem Benutzer eine bestimmte Rolle mit den dazugehörigen Berechtigungen zu.

So legen Sie Berechtigungen für eine Rolle fest:

-

Klicken Sie in Tenable Identity Exposure auf Konten > Rollenverwaltung.

-

Fahren Sie mit dem Mauszeiger über die Rolle, für die Sie Berechtigungen festlegen möchten, und klicken Sie rechts auf das Symbol

.

.Der Bereich Rolle bearbeiten wird angezeigt.

-

Wählen Sie unter Berechtigungsverwaltung einen Entitätstypen:

-

Wählen Sie in der Liste der Entitätsnamen die Entität aus, für die Sie Berechtigungen festlegen möchten.

-

Klicken Sie unter den Spalten Lesen, Bearbeiten oder Erstellen auf die Umschaltschaltfläche „Erteilt“ oder „Nicht autorisiert“.

-

Sie haben folgende Möglichkeiten:

-

Klicken Sie auf „Anwenden“, um die Berechtigung zu übernehmen, und lassen Sie den Fensterbereich Rolle bearbeiten für weitere Änderungen geöffnet.

-

Klicken Sie auf „Anwenden“, um die Berechtigung zu übernehmen, und schließen Sie den Fensterbereich Rolle bearbeiten.

Eine Meldung bestätigt, dass Tenable Identity Exposure die Rolle aktualisiert hat.

-

So legen Sie Berechtigungen für eine Rolle per Massenvorgang fest:

-

Klicken Sie in Tenable Identity Exposure auf Konten > Rollenverwaltung.

-

Fahren Sie mit dem Mauszeiger über die Rolle, für die Sie Berechtigungen festlegen möchten, und klicken Sie rechts auf das Symbol

.

.Der Bereich Rolle bearbeiten wird angezeigt.

-

Wählen Sie unter Berechtigungsverwaltung einen Entitätstypen.

-

Wählen Sie die Entitäten oder den/die Abschnitt(e) von Entitäten (z. B. Indicators of Exposure) aus, für die Sie Berechtigungen festlegen möchten.

-

Klicken Sie unten auf der Seite auf den Pfeil im Dropdown-Feld, um eine Liste der Berechtigungen anzuzeigen.

-

Wählen Sie die Berechtigung(en) für die Rolle aus.

-

Klicken Sie auf OK.

Eine Nachricht bestätigt, dass Tenable Identity Exposure die Berechtigungen für die Entitäten festgelegt hat.

Berechtigungsarten

| Berechtigung | Beschreibung |

|---|---|

| Lesen | Berechtigung zum Anzeigen eines Objekts oder einer Konfiguration |

| Bearbeiten |

Berechtigung zum Bearbeiten eines Objekts oder einer Konfiguration. Erfordert Leseberechtigung, um Änderungen anzuwenden. |

| Erstellen |

Berechtigung zum Erstellen eines Objekts oder einer Konfiguration. Die Berechtigung Erstellen erfordert die Berechtigungen Lesen und Bearbeiten, um erlaubte Aktionen für erlaubte Ressourcen durchzuführen. |

Entitätstypen

Es gibt vier Arten von Entitäten in Tenable Identity Exposure, für die Zugriffsrechte erforderlich sind, die Sie für jede Benutzerrolle in Ihrer Organisation individuell anpassen können:

| Entitätstyp | Enthält | Berechtigungen | |

|---|---|---|---|

| Datenentitäten | |||

| Diese Entität steuert die Berechtigungen zum Einrichten des überwachten Active Directory und zum Konfigurieren der Datenanalyse in Tenable Identity Exposure. |

|

Lesen, Bearbeiten, Erstellen | |

| Benutzerentitäten | |||

| Diese Entität steuert die Fähigkeit eines Benutzers, Informationen zu konfigurieren, die Tenable Identity Exposure für die Datenanalyse anzeigt, und persönliche Informationen und Einstellungen zu ändern. |

|

Bearbeiten, Erstellen | |

| Systemkonfigurationsentitäten | |||

| Diese Entität steuert den Zugang zur Plattform und den Diensten von Tenable Identity Exposure. |

|

Lesen, Bearbeiten | |

| Schnittstellenentitäten | |||

| Diese Entität definiert die Zugriffsrechte auf bestimmte Teile der Benutzeroberfläche und Funktionen von Tenable Identity Exposure. | Zugangspfade zu bestimmten Tenable Identity Exposure-Funktionen. Weitere Informationen finden Sie unter Berechtigungen für Entitäten der Benutzeroberfläche festlegen (Beispiel). | Erteilt, Nicht autorisiert | |

Siehe auch