Konfigurieren von Okta als Identitätsanbieter

Zusätzlich zur Unterstützung von Active Directory lässt sich Tenable Identity Exposure jetzt mit Okta als Identitätsanbieter (IdP) integrieren, wodurch die Sichtbarkeit auf moderne, cloudbasierte Identitätsplattformen erweitert wird. Mit dieser Integration werden neue Indicators of Exposure eingeführt, die auf Okta-spezifische Risiken zugeschnitten sind.

Dieser Leitfaden enthält Schritt-für-Schritt-Anleitungen zur Verbindung Ihrer Okta-Umgebung mit Tenable Identity Exposure. Durch diese Integration kann Tenable identitätsbezogene Metadaten aus Okta erfassen. Dies hilft Ihnen, potenzielle Schwachstellen aufzudecken und Ihre Identitätssicherheit insgesamt zu stärken.

Um Okta mit Tenable Identity Exposure zu integrieren, befolgen Sie diesen Onboarding-Prozess:

Sie benötigen ein Tenable Cloud-Konto, um sich bei „cloud.tenable.com“ einzuloggen und die Supportfunktion von Okta zu nutzen.

Dieses Tenable Cloud-Konto ist dieselbe E-Mail-Adresse, die für Ihre Begrüßungs-E-Mail verwendet wird. Wenn Sie Ihre E-Mail-Adresse für „cloud.tenable.com“ nicht kennen, wenden Sie sich an den Support.

Alle Kunden mit einer gültigen Lizenz (On-Premises oder SaaS) können unter „cloud.tenable.com“ auf die Tenable Cloud zugreifen. Mit dem Konto können Sie Tenable-Scans für Okta konfigurieren und die Ergebnisse der Scans erfassen.

Anzahl der Lizenzen

Tenable rechnet doppelte Identitäten nur dann nicht auf die Lizenz an, wenn die Tenable Cloud-Synchronisierung aktiviert ist. Ohne diese Funktion können Konten aus Okta und Active Directory nicht abgeglichen werden, sodass jedes Konto separat gezählt wird.

-

Ohne Tenable Cloud-Synchronisierung: Ein einzelner Benutzer mit sowohl einem AD-Konto als auch einem Okta-Konto zählt im Hinblick auf die Lizenz als zwei separate Benutzer.

-

Bei aktivierter Tenable Cloud-Synchronisierung: Das System fasst mehrere Konten zu einer einzigen Identität zusammen und stellt so sicher, dass ein Benutzer mit mehreren Konten nur einmal gezählt wird.

Okta-Einstellungen konfigurieren

Hinweis: Okta ist ein Drittanbieterdienst, dessen Oberfläche oder Konfiguration sich im Laufe der Zeit ändern kann. Für die genauesten und aktuellsten Anweisungen lesen Sie bitte immer die offizielle Dokumentation von Okta.

Verwenden Sie die folgenden Verfahren (in Anlehnung an die Okta-Dokumentation), um alle erforderlichen Einstellungen in Okta zu konfigurieren.

-

API-Token hinzufügen

API-Token hinzufügen

-

Loggen Sie sich mit einem Administratorkonto bei Okta ein.

-

Navigieren Sie zur Administratorkonsole.

-

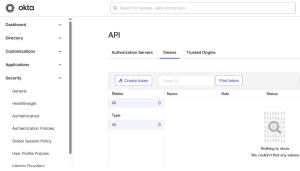

Navigieren Sie zu Security/API (Sicherheit/API).

-

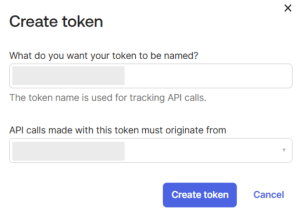

Klicken Sie auf die Registerkarte Token -> Create Token (Token -> Token erstellen) (z. B. https://youroktaorg.okta.com/admin/access/api/tokens).

-

Benennen Sie Ihr Token: Geben Sie einen aussagekräftigen Namen ein, damit Sie später noch den Zweck dieses Tokens erkennen können.

-

Definieren Sie Einschränkungen für die Token-Nutzung: Geben Sie die IP-Bereiche oder Standorte an, von denen aus API-Aufrufe mit diesem Token zulässig sind.

-

Klicken Sie auf Create Token (Token erstellen): Dadurch wird ein neues API-Token generiert.

Die Meldung „Token created successfully“ (Token erfolgreich erstellt) wird angezeigt.

-

Kopieren Sie das Token und speichern Sie den Token-Wert, da er nur einmal angezeigt wird. Sie benötigen ihn später bei der Konfiguration von Tenable Identity Exposure.

-

Verifizieren Sie das Token: Das neu erstellte Token sollte jetzt auf der Seite „Token“ (Token) aufgeführt werden.

-

-

Anmeldeinformationen erstellen

Anmeldeinformationen erstellen

-

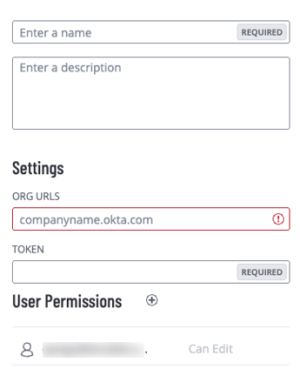

Nachdem Sie alle erforderlichen Einstellungen in Okta konfiguriert haben, erstellen Sie in Tenable Vulnerability Management neue Anmeldeinformationen vom Typ „Okta Cloud Identity“.

-

Wählen Sie die Authentifizierungsmethode per Schlüssel („Key“).

-

Geben Sie einen Namen und eine Beschreibung in die erforderlichen Felder ein.

-

Geben Sie unter Settings (Einstellungen) die URL Ihrer Organisation und den Token-Wert aus dem vorherigen Verfahren ein.

-

-

Um Okta verwenden zu können, müssen Sie die Funktion in den Einstellungen von Tenable Identity Exposure aktivieren.

-

Entsprechende Anweisungen finden Sie unter Identity 360, Exposure Center, Okta, and Microsoft Entra ID Support Activation .

Durch das Hinzufügen eines Mandanten wird Tenable Identity Exposure mit dem Okta-Mandanten verknüpft, um Scans für diesen Mandanten durchzuführen.

-

Klicken Sie auf der Seite „Konfiguration“ auf die Registerkarte Identitätsanbieter.

Die Seite Mandantenverwaltung wird geöffnet.

-

Klicken Sie auf Mandanten hinzufügen.

Die Seite Mandanten hinzufügen wird geöffnet.

-

Wählen Sie im Dropdown-Listenfeld Anbieter die Option Okta aus.

-

Geben Sie im Feld Name des Mandanten einen Namen ein.

-

Klicken Sie im Feld Anmeldeinformationen auf die Dropdown-Liste, um Anmeldeinformationen auszuwählen.

-

Wenn Ihre Anmeldeinformationen nicht in der Liste angezeigt werden, haben Sie diese beiden Möglichkeiten:

-

Erstellen Sie Anmeldeinformationen in Tenable Vulnerability Management (Tenable Vulnerability Management > Settings (Einstellungen) > Credentials (Anmeldeinformationen)). Weitere Informationen finden Sie im Verfahren zum Erstellen von Azure-Anmeldeinformationen in Tenable Vulnerability Management.

-

Überprüfen Sie, ob Sie über die Berechtigung „Can use“ (Verwendung erlaubt) oder „Can edit“ (Bearbeitung erlaubt) für die Anmeldeinformationen in Tenable Vulnerability Management verfügen. Sofern Sie nicht über diese Berechtigungen verfügen, zeigt Tenable Identity Exposure die Anmeldeinformationen nicht in der Dropdown-Liste an.

-

-

Klicken Sie auf Aktualisieren, um die Dropdown-Liste der Anmeldeinformationen zu aktualisieren.

-

Wählen Sie die von Ihnen erstellten Anmeldeinformationen aus.

-

Klicken Sie auf Hinzufügen.

Eine Meldung bestätigt, dass Tenable Identity Exposure den Mandanten hinzugefügt hat, der nun in der Liste auf der Seite „Mandantenverwaltung“ angezeigt wird.

Hinweis: Mandantenscans erfolgen nicht in Echtzeit und erfordern je nach Größe des Mandanten mindestens eine Stunde, bis Okta-Daten im Identitäts-Explorer sichtbar sind.

-

Wählen Sie einen Mandanten in der Liste aus und stellen Sie den Schalter auf Scan aktiviert.

Tenable Identity Exposure fordert einen Scan des Mandanten an und die Ergebnisse werden auf der Indicator of Exposure-Seite angezeigt.

Hinweis: Die obligatorische Mindestzeitspanne zwischen zwei Scans beträgt 30 Minuten. Die Daten werden mindestens einmal pro Tag aktualisiert. Abhängig von der Mandantengröße werden die meisten Kundendaten mehrmals täglich aktualisiert.

Probleme mit der Konfiguration beheben

-

Überprüfen Sie nach der Konfiguration den Scan-Status des Okta-Identitätsanbieters im Abschnitt Tenable Identity Exposure > Identitätsanbieter. Einige Minuten nach einem erfolgreichen Scan sollte der Status grün

angezeigt werden.

angezeigt werden.

-

Darüber hinaus können Sie überprüfen, ob Okta-Ressourcen (Benutzer, Rollen, Apps, Gruppen) auf den verschiedenen Bildschirmen von Tenable Identity Exposure angezeigt werden.

-

Wenn der Status rot bleibt oder keine Daten aufgenommen werden:

-

Überprüfen Sie die Anmeldeinformationen (Organisations-URL/Token) noch einmal.

-

Überprüfen Sie die Berechtigungen.

-

Überprüfen Sie den Netzwerkzugriff und die API-Ratenbegrenzung für Okta.

-

-

Überprüfen Sie Ihre Konfigurationswerte noch einmal. Tippfehler in der Domäne oder im Token sind häufige Fehler. Die richtigen Werte finden Sie in der Okta Developer Console.