Nessus-Plugin-Scans erstellen

Der Nessus-Plugin-Scan startet einen erweiterten Nessus-Scan, der eine benutzerdefinierte Liste von Plugins für die Assets ausführt, die in der Liste der CIDRs und IP-Adressen angegeben sind.

OT Security führt den Scan für reaktionsfähige Assets innerhalb der angegebenen CIDRs aus. Um Ihre OT-Geräte zu schützen, scannt OT Security jedoch nur bestätigte Netzwerk-Assets im angegebenen Bereich (Nicht-SPS). OT Security schließt Assets vom Typ Endgerät aus dem Scan aus.

Ab OT Security 4.1 können Sie mit den folgenden Optionen neue Scans erstellen:

-

Gründliche Tests durchführen – Mit dieser Option kann Nessus einen detaillierten Scan durchführen, der Plugins umfasst, die zwar möglicherweise die Scandauer verlängern, aber dabei helfen, detaillierte Angaben wie JAR-Dateien oder installierte Python-Bibliotheken aufzudecken.

-

Verarbeitung mit hoher Ausführlichkeit – Mit dieser Option kann der Scan zusätzliche Details über die Schwachstelle liefern, die Sie zur Behebung eines vom Scan festgestellten Problems verwenden können. Diese Option ermöglicht es Attack Path Analysis außerdem, die Daten der Nessus-Scan-Verbindungen zu nutzen.

-

Netzwerk-Timeout (in Sekunden) – Dies ist die maximale Zeit, die Nessus auf eine Antwort vom Host warten muss. Wenn Sie über einen langsamen Host scannen, können Sie die Anzahl der Sekunden erhöhen. Der Standardwert ist 15 Sekunden.

-

Max. gleichzeitige Prüfungen pro Host – Dies ist die maximale Anzahl von Prüfungen, die Nessus für den Host durchführen muss. Die Standardanzahl von Prüfungen ist 2.

-

Max. gleichzeitige Hosts pro Scan – Dies ist die maximale Anzahl von Hosts, die Nessus gleichzeitig scannen kann. Die Standardanzahl von Hosts ist 10.

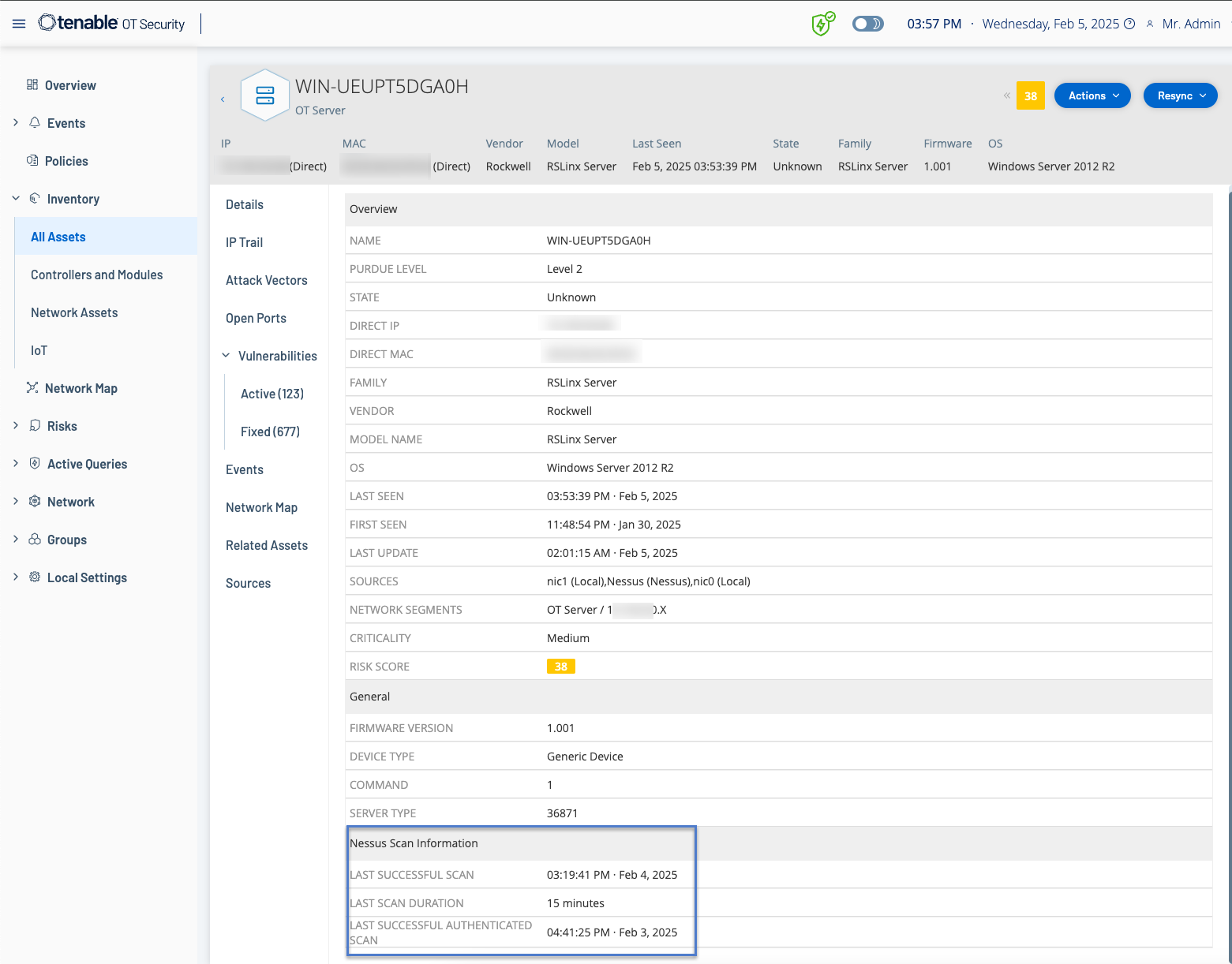

Die Nessus-Scan-Informationen für einen Credentialed-Scan enthalten die folgenden Details:

-

Letzter erfolgreicher Scan

-

Dauer des letzten Scans

-

Letzter erfolgreicher authentifizierter Scan

Die Nessus-Scan-Informationen helfen Ihnen bei Folgendem:

-

Bewertete und nicht bewertete Assets zu verstehen

-

Nachzuvollziehen, ob auf Ihre Assets Credentialed-Scans oder Non-Credentialed-Scans angewendet werden

-

Bei Scans und Schwachstellen-Management Best Practices anzuwenden. Beispielsweise können Sie Schwachstellenbewertungs-Scans für IT-Assets durchführen, auf denen Windows oder Linux ausgeführt wird. Scans, egal ob mit oder ohne Zugangsdaten, geben Aufschluss darüber, wie stark die Angriffsfläche Ihrer Organisation sowohl intern als auch extern gefährdet ist.

Der Nessus-Scan in OT Security verwendet die gleichen Richtlinieneinstellungen wie ein Netzwerk-Basisscan in Tenable Nessus, Tenable Security Center und Tenable Vulnerability Management. Der einzige Unterschied sind die Leistungsoptionen in OT Security. Im Folgenden sind die Leistungsoptionen für den Nessus-Scan in OT Security aufgeführt. Diese Optionen gelten auch für den Nessus-Basisscan, den Sie über die Seite Inventar > Alle Assets starten.

-

5 Hosts gleichzeitig (max.)

-

2 gleichzeitige Prüfungen pro Host (max.)

-

15 Sekunden Zeitüberschreitung für Lesevorgänge im Netzwerk

Informationen zum Durchführen eines Nessus-Basisscans für ein beliebiges einzelnes Asset finden Sie unter Asset-spezifischen Tenable Nessus-Scan durchführen.

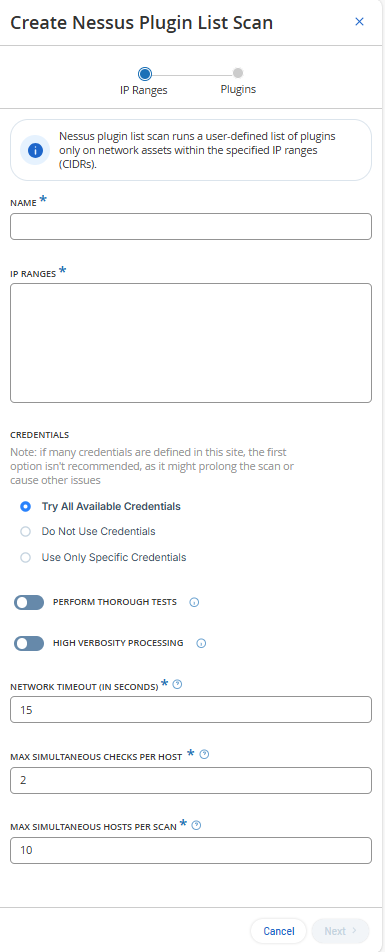

Einen Nessus-Plugin-Scan erstellen

So erstellen Sie einen Nessus-Plugin-Scan:

-

Gehen Sie zu Aktive Abfragen > Abfrageverwaltung.

Die Seite Verwaltung aktiver Abfragen wird angezeigt.

-

Gehen Sie zu Datenerfassung > Aktive Abfragen.

Die Seite Verwaltung aktiver Abfragen wird angezeigt.

-

Klicken Sie auf die Registerkarte Nessus-Scans.

Die Seite Nessus-Scans wird angezeigt.

-

Klicken Sie in der oberen rechten Ecke auf Scan erstellen.

Der Bereich Nessus-Plugin-Listen-Scan erstellen wird angezeigt.

Hinweis: Die Abbildung zeigt die Standardwerte für die Erstellung eines neuen Nessus-Scans. Wenn Sie den Scan mit den Standardwerten ausführen, werden die Scans mit derselben Konfiguration wie die früheren Scans ausgeführt. -

Geben Sie im Feld Name einen Namen für den Nessus-Scan ein.

-

Geben Sie im Feld IP-Bereiche einen Bereich von IP-Adressen oder CIDRs ein.

-

Wählen Sie eine der Optionen aus, um Zugangsdaten für den Nessus-Scan zuzuweisen:

-

Keine Zugangsdaten verwenden: Wählen Sie diese Option aus, wenn Sie einen nicht authentifizierten Scan ausführen möchten.

Tipp: Überspringen Sie diese Option, wenn mehrere Zugangsdaten konfiguriert sind, da die Auswahl dieser Option den Scan verlängern kann. -

Alle verfügbaren Zugangsdaten testen: Wählen Sie diese Option aus, wenn der Scan alle verfügbaren Zugangsdaten testen soll.

-

Nur bestimmte Zugangsdaten verwenden

-

Wählen Sie bei Auswahl von Nur bestimmte Zugangsdaten verwenden die erforderlichen Zugangsdaten aus einer Liste aller Zugangsdaten aus, die in der ICP definiert sind.

-

-

-

(Optional) Klicken Sie auf den Umschalter Gründliche Tests durchführen, um einen detaillierten Scan zu aktivieren.

Hinweis: Zu den Optionen für Gründliche Tests durchführen gehören Plugins, die zwar möglicherweise die Scandauer verlängern, aber dem Nessus-Scan dabei helfen, detaillierte Angaben wie JAR-Dateien oder installierte Python-Bibliotheken aufzudecken. -

(Optional) Klicken Sie auf den Umschalter Verarbeitung mit hoher Ausführlichkeit, damit der Scan zusätzliche Details zur Schwachstelle liefern kann.

Hinweis: Wenn Verarbeitung mit hoher Ausführlichkeit aktiviert wird, kann der Scan zusätzliche Details über die Schwachstelle liefern oder dabei helfen, ein vom Scan festgestelltes Problem zu beheben. Diese Option ermöglicht es Attack Path Analysis außerdem, die Daten der Nessus-Scan-Verbindungen zu nutzen. -

Geben Sie im Feld Netzwerk-Timeout (in Sekunden) die maximale Zeit ein, die Nessus auf eine Antwort vom Host warten muss. Wenn Sie über einen langsamen Host scannen, können Sie die Anzahl der Sekunden erhöhen. Das Standard-Timeout beträgt 15 Sekunden.

-

Geben Sie im Feld Max. gleichzeitige Prüfungen pro Host die maximale Anzahl von Prüfungen ein, die Nessus für den Host durchführen muss. Die Standardanzahl von Prüfungen ist 2.

-

Geben Sie im Feld Max. gleichzeitige Hosts pro Scan die maximale Anzahl von Hosts ein, die Nessus gleichzeitig scannen kann. Die Standardanzahl von Hosts ist 10.

-

Klicken Sie auf Weiter.

Der Bereich Plugins wird angezeigt.

Hinweis: OT Security listet nur die Plugins auf, die für das Gerät spezifisch sind. Sie benötigen eine aktuelle Lizenz, um neue Plugins zu erhalten. Informationen zum Aktualisieren Ihrer Lizenz finden Sie unter Die Lizenz aktualisieren. -

Wählen Sie in der Spalte Name der Plugin-Familie die erforderlichen Plugin-Familien aus, die in den Scan einbezogen werden sollen. Deaktivieren Sie in der rechten Spalte nach Bedarf die Kontrollkästchen für einzelne Plugins.

Hinweis: Weitere Informationen zu Tenable Nessus-Plugin-Familien finden Sie unter https://de.tenable.com/plugins/nessus/families. -

Klicken Sie auf Speichern.

Der neue Nessus-Scan wird auf der Seite Nessus-Scans angezeigt.

Hinweis: Um einen vorhandenen Tenable Nessus-Scan zu bearbeiten oder zu löschen, klicken Sie mit der rechten Maustaste auf den Scan und wählen Sie Bearbeiten oder Löschen aus.

Einen Nessus-Plugin-Scan ausführen

So führen Sie einen Nessus-Plugin-Scan aus:

-

Führen Sie auf der Seite Nessus-Scans einen der folgenden Schritte aus:

-

Klicken Sie mit der rechten Maustaste auf den Scan und wählen Sie Jetzt ausführen aus.

-

Wählen Sie den Scan aus, den Sie ausführen möchten, und klicken Sie dann auf Aktionen > Jetzt ausführen.

Das Dialogfeld Nessus-Scan genehmigen wird angezeigt.

-

-

Wenn Sie wissen, dass keine OT-Geräte in den Scan einbezogen sind, klicken Sie auf Trotzdem fortfahren.

Das Dialogfeld wird geschlossen und OT Security speichert den Scan.

-

Um den Scan auszuführen, klicken Sie erneut mit der rechten Maustaste auf die Zeile des Scans und wählen Sie Jetzt ausführen aus.

Das Dialogfeld Nessus-Scan genehmigen wird erneut angezeigt.

-

Klicken Sie auf Trotzdem fortfahren.

OT Security führt jetzt den Scan aus. Sie können Scans je nach aktuellem Status anhalten/fortsetzen, stoppen oder abbrechen.