Umgebungseinstellungen

Netzwerkdefinitionen

Die Seite

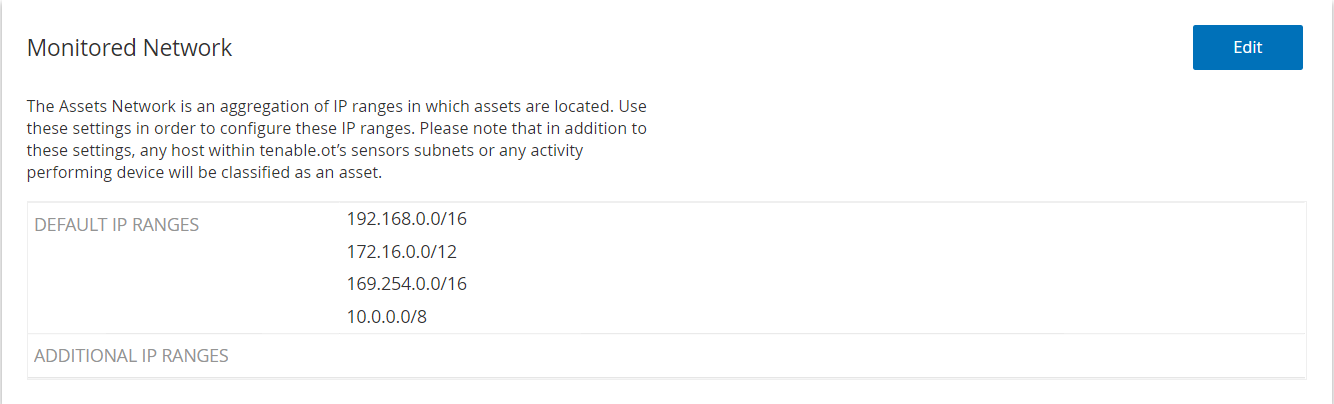

Überwachte Netzwerke

Die Konfiguration des überwachten Netzwerks enthält eine Reihe von IP-Bereichen (CIDRs/Subnetze), die die Überwachungsgrenzen für OT Security definieren. OT Security ignoriert Assets außerhalb der konfigurierten Bereiche.

Standardmäßig konfiguriert OT Security drei öffentliche Standardbereiche: 10.0.0.0/8, 172.16.0.0/12 und 192.168.0.0/16 sowie den Link-Local-Bereich 169.254.0.0/16 (APIPA).

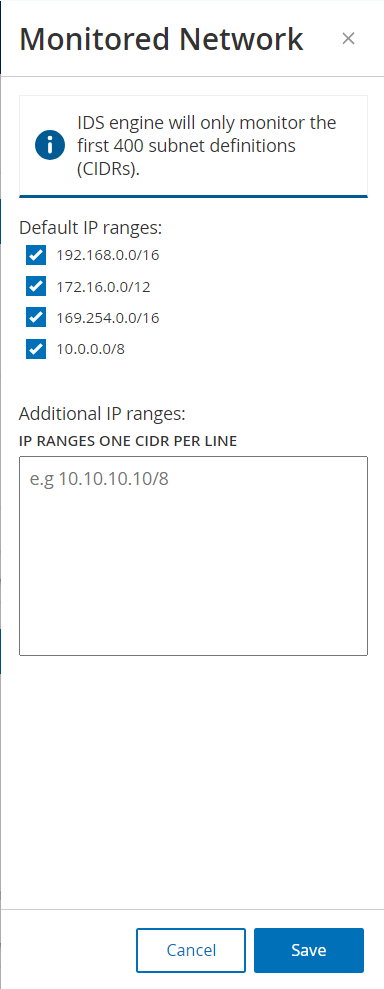

So deaktivieren Sie einen der Standardbereiche oder fügen für Ihr Netzwerk geeignete Bereiche hinzu:

-

Gehen Sie zu Einstellungen > Umgebungseinstellungen > Netzwerkdefinitionen.

Die Seite Netzwerkdefinitionen wird angezeigt.

-

Klicken Sie im Abschnitt Überwachtes Netzwerk auf Bearbeiten.

Der Bereich Überwachtes Netzwerk wird angezeigt.

-

Wählen Sie die erforderlichen Standard-IP-Bereiche aus und/oder fügen Sie im Textfeld Zusätzliche IP-Bereiche entsprechende Einträge (ein IP-Bereich pro Zeile) hinzu.

-

Klicken Sie auf Speichern.

OT Security speichert die Konfiguration des überwachten Netzwerks.

Passives Monitoring

Passives Monitoring ist während der Erstkonfiguration von OT Security deaktiviert. Tenable empfiehlt, die Einrichtung Ihrer überwachten Netzwerke abzuschließen, bevor Sie passives Monitoring aktivieren. Dies hilft Ihnen, eine Überlastung durch eine große Anzahl anfänglicher Warnmeldungen und Sicherheitsereignisse zu vermeiden.

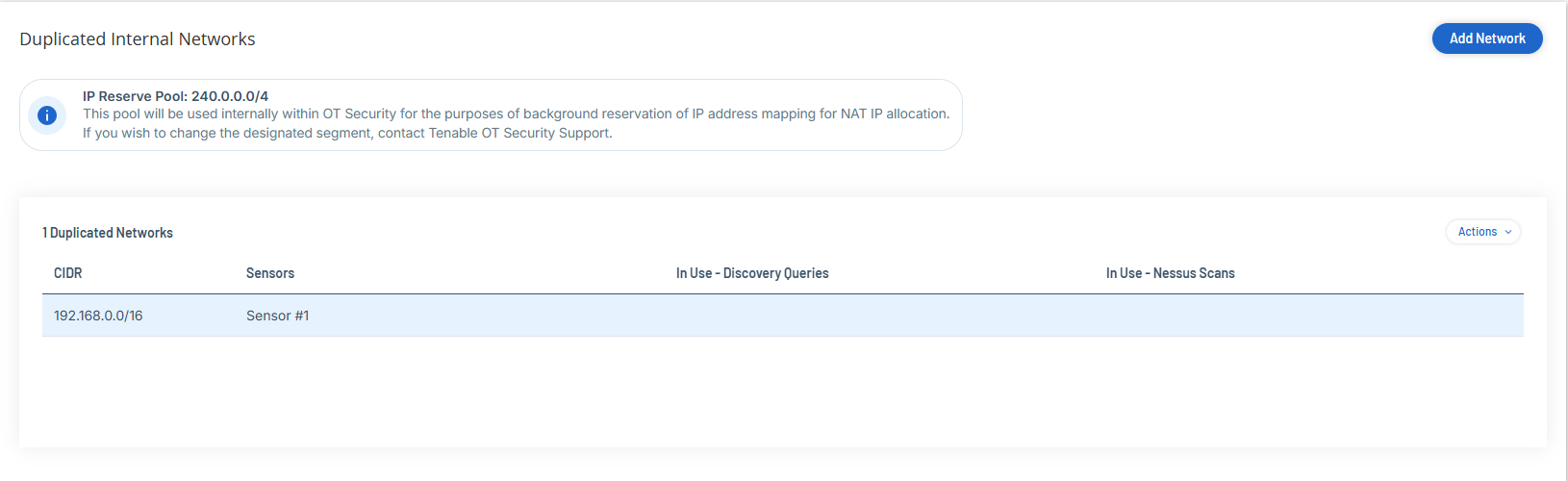

Duplizierte interne Netzwerke

Wenn eine IP-Adresse mehreren Geräten zugewiesen wird, kommt es zu überlappenden IP-Bereichen. Überlappende IP-Bereiche kommen in Fertigungsumgebungen häufig vor, was die genaue Identifizierung und Verfolgung von Assets erschwert und dadurch zu Sichtbarkeitslücken und falschen Asset-Zuordnungen führen kann. Sie können Ihre überlappenden Netzwerke definieren, damit OT Security Assets auch dann genau verfolgen kann, wenn IP-Adressen in verschiedenen Segmenten wiederverwendet werden.

Dupliziertes Netzwerk hinzufügen

Bevor Sie beginnen

-

Vergewissern Sie sich, dass Sie authentifizierte Sensoren gekoppelt haben.

Hinweis: OT Security unterstützt keine duplizierten Netzwerke auf nicht authentifizierten Sensoren.

So definieren Sie die duplizierten Netzwerke in Ihrer Umgebung:

-

Gehen Sie zu Einstellungen > Umgebungseinstellungen > Netzwerkdefinitionen.

Die Seite Netzwerkdefinitionen wird angezeigt.

-

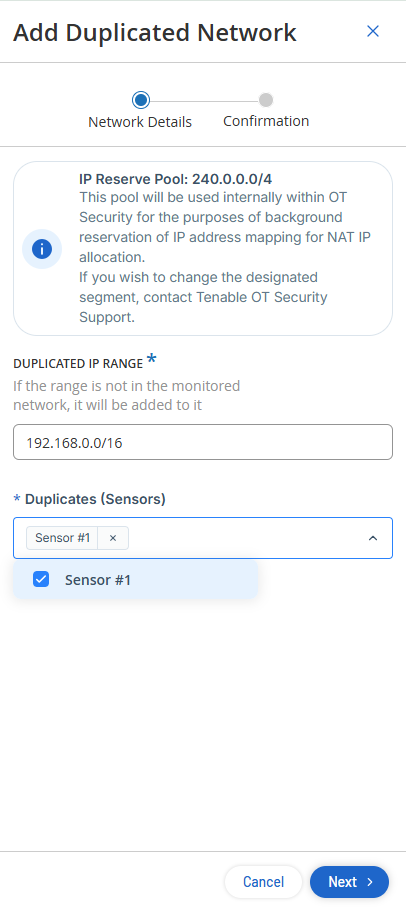

Klicken Sie im Abschnitt Duplizierte interne Netzwerke auf Netzwerk hinzufügen.

Das Fenster Dupliziertes Netzwerk hinzufügen mit den Netzwerkdetails wird angezeigt.

Hinweis: OT Security verwendet den IP-Bereich 240.0.0.0/4 als internen Reservepool für die Zuordnung von IP-Adressen zur NAT-IP-Zuteilung. Um diesen Reservepoolbereich zu ändern, wenden Sie sich an Tenable Support. -

Geben Sie im Feld Duplizierter IP-Bereich den IP-Bereich im CIDR-Format ein, zum Beispiel 192.168.0.0/24.

-

Wählen Sie im Dropdown-Feld Duplikate (Sensoren) die Sensoren aus, die dem duplizierten IP-Bereich zugeordnet sind.

-

Klicken Sie auf Weiter.

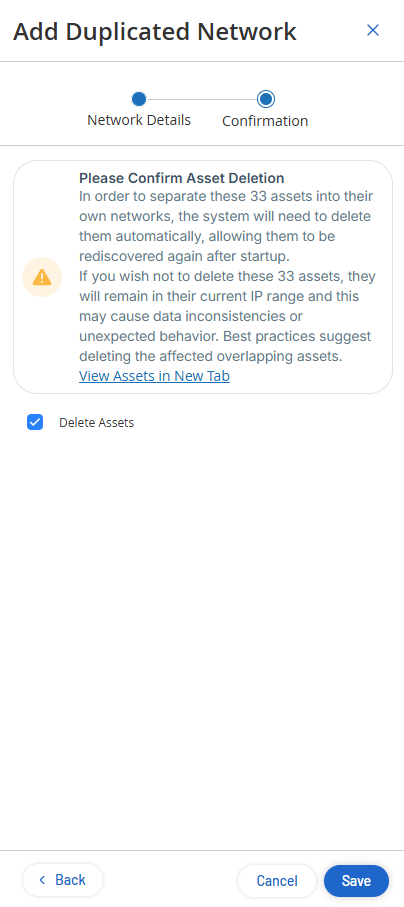

Das Fenster Bestätigung wird angezeigt.

-

(Optional) Aktivieren Sie das Kontrollkästchen Assets löschen.

Tipp: Um alle ausgewählten Assets in ihre eigenen Netzwerke aufzuteilen, empfiehlt Tenable, dass Sie OT Security erlauben, die Assets zu löschen und nach dem Start erneut zu erfassen. Wenn Sie das Kontrollkästchen Assets löschen nicht aktivieren, verbleiben die Assets in ihrem aktuellen IP-Bereich, was zu Inkonsistenzen oder unerwartetem Verhalten führen kann. -

Klicken Sie auf Speichern.

OT Security speichert den duplizierten IP-Bereich und zeigt ihn in der Tabelle „Duplizierte interne Netzwerke“ an.

Wichtig: Nachdem Sie die Konfiguration der duplizierten Netzwerke abgeschlossen haben, empfiehlt Tenable einen Neustart von OT Security, bevor Sie die Sensoren aktivieren. -

Starten Sie OT Security neu.

-

Zum Aktivieren der Sensoren gehen Sie zu Einstellungen > Sensoren:

Hinweis: Die IP-Bereiche (CIDRs) für die aktive Abfrage sind diejenigen, die Sie in den Einstellungen unter Duplizierte interne Netzwerke konfiguriert haben.-

Führen Sie einen der folgenden Schritte aus:

- Einzelner Sensor: Klicken Sie mit der rechten Maustaste auf den Sensor und klicken Sie auf Bearbeiten. Klicken Sie im Bereich Sensor bearbeiten auf den Umschalter Aktive Sensorabfragen, um aktive Abfragen zu aktivieren.

-

Mehrere Sensoren: Wählen Sie alle benötigten Sensoren aus. Wählen Sie in der Kopfzeile Massenaktionen > Aktive Abfragen aktivieren aus.

-

Klicken Sie mit der rechten Maustaste auf die Sensoren und aktivieren Sie sie, indem Sie den Status von Angehalten in Verbunden ändern.

-

Nächste Schritte

Nach der Konfiguration der duplizierten Netzwerke und dem Neustart von OT Security werden die Assets mit ihren tatsächlichen IP-Adressen in der Tabelle Alle Assets angezeigt. Wenn Sie eine IP-Adresse eingeben, die einem duplizierten Netzwerk zugewiesen ist, müssen Sie außerdem den entsprechenden Sensor auswählen. Beispiel: unter Aktive Abfrage > Erfassung/Nessus-Scan > Scan erstellen oder unter Zugangsdaten > Zugangsdaten testen:

-

Zeigen Sie unter Inventar > Alle Assets die tatsächlichen IP-Adressen und die Quelle der Assets in der Tabelle „Alle Assets“ an. Beispielsweise zwei Assets, die dieselbe IP-Adresse haben, aber verschiedenen Sensoren zugeordnet sind.

-

Wählen Sie bei der Konfiguration einer aktiven Abfrage mit duplizierten Netzwerken unter Aktive Abfragen > Abfrageverwaltung > Erfassung oder Nessus-Scans > Scan erstellen Relevante Sensoren für diesen IP-Bereich aus. Dadurch können Sie die Abfrage für Assets ausführen, die einem bestimmten Sensor zugeordnet sind, und die anderen Sensoren ausschließen.

Hinweis: OT Security aktiviert das Kontrollkästchen Relevante Sensoren nur für IP-Bereiche in duplizierten Netzwerken. Für alle anderen IP-Bereiche bleibt es deaktiviert. -

Wenn Sie beim Konfigurieren der Zugangsdaten unter Aktive Abfragen > Zugangsdaten > Zugangsdaten testen einen IP-Bereich in einem duplizierten Netzwerk eingeben, müssen Sie auch die zugehörigen Sensoren im Feld Duplikat (Sensor) auswählen.

-

Um Asset-Gruppen für Assets zu erstellen, die Teil duplizierter Netzwerke sind, verwenden Sie die Option Asset-Auswahl und identifizieren Sie die spezifische IP anhand der Spalte Quelle in der Tabelle „Assets“.

Die Tabelle „Duplizierte interne Netzwerke“ enthält die folgenden Details:

| Spalte | Beschreibung |

|---|---|

| CIDR | Der IP-Bereich des duplizierten Netzwerks. |

| Sensoren | Die Sensoren, die dem IP-Bereich des duplizierten Netzwerks zugeordnet sind. |

| In Verwendung – Erfassungsabfragen | Gibt an, ob die CIDRs in mindestens einer Asset-Erfassung (aktive Abfrage) verwendet werden. Wenn ja, entfernen Sie das CIDR aus der aktiven Erfassung, bevor Sie das duplizierte Netzwerk löschen, das dieses CIDR enthält. |

| In Verwendung – Nessus-Scans | Gibt an, ob die CIDRs in mindestens einem Nessus-Scan verwendet werden. Wenn ja, entfernen Sie das CIDR aus dem Nessus-Scan, bevor Sie das duplizierte Netzwerk löschen, das dieses CIDR enthält. |

Aktionen für duplizierte interne Netzwerke

So bearbeiten Sie ein dupliziertes Netzwerk:

-

Wählen Sie das duplizierte Netzwerk, das Sie bearbeiten möchten, im Abschnitt Duplizierte interne Netzwerke aus.

-

Führen Sie einen der folgenden Schritte aus:

-

Klicken Sie mit der rechten Maustaste auf das duplizierte Netzwerk und wählen Sie Bearbeiten aus.

-

Wählen Sie in der oberen rechten Ecke des Abschnitts Aktionen > Bearbeiten aus.

Der Bereich Dupliziertes Netzwerk bearbeiten mit den Details des ausgewählten duplizierten Netzwerks wird angezeigt.

-

-

Ändern Sie die Werte nach Bedarf.

-

Klicken Sie auf Weiter.

-

Klicken Sie im Bereich Bestätigung auf Speichern.

OT Security speichert die Änderungen am duplizierten Netzwerk.

Sie können duplizierte Netzwerke, die Sie nicht mehr benötigen, löschen.

So löschen Sie ein dupliziertes Netzwerk:

-

Wählen Sie das duplizierte Netzwerk, das Sie löschen möchten, im Abschnitt Duplizierte interne Netzwerke aus.

-

Führen Sie einen der folgenden Schritte aus:

-

Klicken Sie mit der rechten Maustaste auf das duplizierte Netzwerk und wählen Sie Löschen aus.

-

Wählen Sie in der oberen rechten Ecke des Abschnitts Aktionen > Löschen aus.

-

OT Security löscht das duplizierte Netzwerk.

-

Entfernen Sie die CIDRs aus dem Nessus-Scan/Active Discovery.

-

Löschen Sie den Sensor aus der Konfiguration des duplizierten Netzwerks.

-

Im Falle eines Austauschs legen Sie die neue Sensor-ID mithilfe der API fest und ersetzen Sie den alten Sensor.

-

Löschen Sie den alten Sensor auf der Seite Sensoren.

Neue Assets über SNMP ermitteln

Wenn Sie die Option Neue Assets über SNMP ermitteln aktivieren, fügt OT Security die von SNMP-Abfragen erfassten Assets zur Asset-Inventarisierung hinzu.

IP-Adresse für IoT-Assets abrufen

Beim Importieren von Assets von einem IoT-Connector importiert OT Security standardmäßig die IP-Adresse zusammen mit der MAC-Adresse der Geräte. Um nur die MAC-Adresse zu importieren, deaktivieren Sie die Option IP-Adresse für IoT-Assets abrufen. Weitere Informationen finden Sie unter IoT-Connectors verwalten.

Ereigniscluster

Um die Überwachung von Ereignissen zu vereinfachen, werden mehrere Ereignisse mit denselben Merkmalen in einem einzigen Cluster zusammengefasst. Das Clustering basiert auf dem Ereignistyp (d. h. Ereignisse, die dieselbe Richtlinie nutzen), Quell- und Ziel-Assets.

Damit Ereignisse geclustert werden können, müssen sie innerhalb der folgenden konfigurierten Zeitintervalle generiert werden:

-

Maximale Zeit zwischen aufeinanderfolgenden Ereignissen – Legt das maximale Zeitintervall zwischen Ereignissen fest. Wenn diese Zeit verstrichen ist, werden aufeinanderfolgende Ereignisse nicht geclustert.

-

Maximale Zeit zwischen erstem und letztem Ereignis – Legt das maximale Zeitintervall für alle Ereignisse fest, die als Cluster angezeigt werden sollen. Ein Ereignis, das nach diesem Zeitintervall generiert wird, wird nicht in den Cluster aufgenommen.

So aktivieren Sie Clustering:

-

Gehen Sie zu Einstellungen > Umgebungseinstellungen > Ereigniscluster.

Die Seite Ereigniscluster wird angezeigt.

-

Klicken Sie auf den Umschalter, um die gewünschten Kategorien für das Clustering zu aktivieren.

-

Um die Zeitintervalle für eine Kategorie zu konfigurieren, klicken Sie auf Bearbeiten.

Das Fenster Konfiguration bearbeiten wird angezeigt.

-

Geben Sie den gewünschten Zahlenwert in das Zahlenfeld ein und wählen Sie die Zeiteinheit über das Dropdown-Feld aus.

Hinweis: Weitere Informationen zu Clustering und Zeitintervallen können Sie über das Symbol aufrufen.

aufrufen. -

Klicken Sie auf Speichern.