Compliance-Dashboard

Die Einhaltung von Sicherheits-Frameworks wie der NIS 2-Richtlinie und der ISO 27001-Kontrollen ist jetzt für die meisten im Bereich kritischer Infrastrukturen tätigen Unternehmen obligatorisch, um Auditprüfungen zu bestehen.

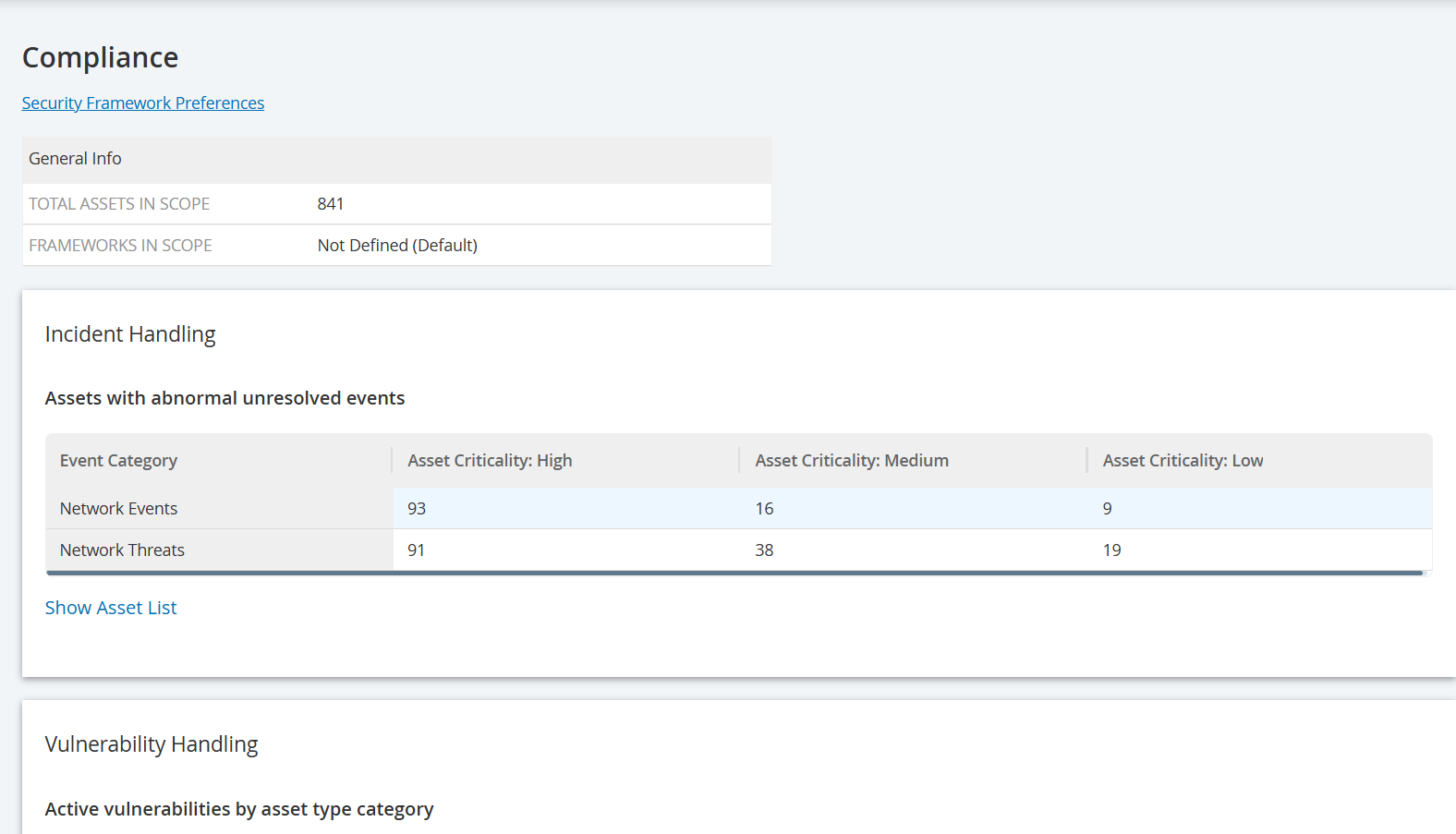

Die Umsetzung von Compliance-Frameworks kann komplex sein und erfordert Fachwissen. Verwenden Sie das Compliance-Dashboard, um sich einen allgemeinen Überblick über alle Assets, Schwachstellen und Ereignisse zu verschaffen, die sich auf die kritischen Geschäftsabläufe Ihrer Organisation auswirken könnten, und um die folgenden kritischen Auditfragen zu beantworten:

Über welche Sicherheitsrichtlinien verfügen Sie, um verdächtige Aktivitäten zu erkennen?

Wie lange brauchen Sie, um einen Vorfall zu bearbeiten?

Sind die Warnungen als Teil Ihres Vorfallsreaktionsplans (Incident Response, IR) in SOC/SIEM integriert?

Wie viele Sicherheitsereignisse sind in der letzten Woche oder im letzten Monat bei Ihren kritischen Assets aufgetreten?

Über das Compliance-Dashboard können Sie wichtige Sicherheitsmaßnahmen an regulatorische Vorschriften anpassen, Ihre Fortschritte und Verbesserungen im Laufe der Zeit verfolgen und Ihre Sicherheitslage stärken.

Mithilfe der Dashboard-Daten können Sie Bereiche identifizieren, in denen das Unternehmen die Vorgaben einhält, und Bereiche verbessern, die ein Risiko für Ihr Unternehmen darstellen.

So zeigen Sie das Compliance-Dashboard an:

Klicken Sie in der linken Navigationsleiste auf Dashboards > Compliance.

Das Compliance-Dashboard wird angezeigt.

Klicken Sie in der linken Navigationsleiste auf Risiken > Compliance.

Das Compliance-Dashboard wird angezeigt.

Das Dashboard enthält die folgenden Widgets.

| Widget | Beschreibung |

|---|---|

| Handhabung von Vorfällen | Dieses Widget bietet einen Überblick über die gefährdeten Assets nach ihrer Asset-Kritikalität: Hoch, Mittel oder Gering. Sie können diese Daten verwenden, um auf Sicherheitsvorfälle mit hohem Risiko zu reagieren. Auf der Grundlage der Auflösung von Ereignissen mit hohem bis kritischen Schweregrad in den letzten 30 Tagen zeichnet OT Security die Mittlere Reaktionszeit für Ereignisse (MTTR) auf. Dieser Wert gibt Aufschluss über die mittlere Zeit, die für die Reaktion auf die einzelnen kritischen Ereignisse benötigt wird. MTTR ist ein wichtiger Leistungsindikator und ein niedrigerer MTTR-Wert weist auf einen effizienteren Prozess für die Vorfallbehebung hin. Hinweis: Um alle Assets mit hohem Risiko und verdächtigen offenen Ereignissen anzuzeigen, klicken Sie auf den Link Asset-Liste einblenden. Um die Asset-Liste zu schließen, klicken Sie auf Asset-Liste ausblenden. |

| Handhabung von Schwachstellen | Dieses Widget bietet einen Überblick über alle Schwachstellen nach ihrem Schweregrad und den betroffenen Asset-Typen. Mit diesem Widget können Sie OT-, Netzwerk- und IoT-Schwachstellen kontinuierlich identifizieren, bewerten, melden und beheben. Auf der Grundlage der in den letzten 90 Tagen behobenen Schwachstellen zeichnet OT Security die mittlere Reaktionszeit (MTTR) auf. MTTR- und SLA-Parameter (Service Level Agreement) geben Aufschluss über die durchschnittliche Reaktionszeit für die einzelnen kritischen Schwachstellen und helfen dabei, die Fortschritte des Teams bei der Eindämmung von Schwachstellen auf der Grundlage der definierten SLAs zu verfolgen. Ein niedrigerer MTTR-Wert weist auf einen effizienteren Prozess für die Vorfallbehebung hin. Hinweis: Um alle Assets mit hohem Risiko und aktiven kritischen Schwachstellen anzuzeigen, klicken Sie auf Asset-Liste einblenden. Um die Asset-Liste zu schließen, klicken Sie auf Asset-Liste ausblenden. |

| Konfiguration und Änderungsmanagement | Dieses Widget bietet einen Überblick über alle Assets mit nicht aufgelösten Konfigurationsereignissen, wie z. B. Änderungen, die nach dem Festlegen einer Baseline vorgenommen wurden, und kritische Controller-Statusaktivitäten wie dem Anhalten des Geräts. Die Daten in diesem Widget helfen Ihnen dabei, nicht autorisierte Änderungen und kritische Ereignisse zu erkennen und dadurch die Betriebskontinuität und eine schnelle Wiederherstellung bei Serviceunterbrechungen sicherzustellen. Hinweis: Um Assets mit hohem Risiko und Konfigurationsänderungs-Ereignissen anzuzeigen, klicken Sie auf den Link Asset-Liste einblenden. Um die Asset-Liste zu schließen, klicken Sie auf Asset-Liste ausblenden. |

| Externes Exposure-Risiko | Dieses Widget bietet einen Überblick über externe Verbindungen zu ICS-Netzwerken (Industrial Control System, industrielles Steuerungssystem). Sie können die Daten in diesem Widget verwenden, um unerwartete externe Kommunikation in OT-, Netzwerk- und IoT-Assets zu identifizieren, zu bewerten und zu entschärfen. Diese Daten stellen außerdem die Einhaltung von Supply-Chain-Sicherheitsmaßnahmen sicher, wenn Anbieter von ICS-Ausrüstung und -Maschinen Hybridmodelle verwenden und ihre Portale und Engineering-Stationen in die Cloud verlagern, wo die Möglichkeit einer externen Gefährdung besteht. |

| Unsichere Kryptographie | Dieses Widget bietet einen Überblick über unsichere kryptografische Ereignisse, wie z. B. nicht abgesicherte Logins und unverschlüsselte Zugangsdaten. Diese Daten können dabei helfen, unsichere kryptografische Ereignisse zu überwachen und zu erkennen und somit die Kompromittierung vertraulicher Daten und Serviceunterbrechungen zu verhindern. Hinweis: Um alle Assets mit hohem Risiko und unsicheren Authentifizierungsereignissen anzuzeigen, klicken Sie auf den Link Asset-Liste einblenden. Um die Asset-Liste zu schließen, klicken Sie auf Asset-Liste ausblenden. |

| Überwachung unsicherer Kommunikation | Dieses Widget bietet einen Überblick über Assets mit hohem Risiko und nicht abgesicherten Kommunikationsereignissen sowie nicht autorisiertem Zugriff. Diese Daten können dabei helfen, unsichere Kommunikation und verdächtige, nicht authentifizierte Zugriffe zu vermeiden, die vertrauliche Daten oder kritische Assets für Angreifer offenlegen können. Hinweis: Um alle Assets mit hohem Risiko und unsicheren Authentifizierungsereignissen anzuzeigen, klicken Sie auf den Link Asset-Liste einblenden. Um die Asset-Liste zu schließen, klicken Sie auf Asset-Liste ausblenden. |

| Risikobewertung | Dieses Widget bietet einen Überblick über gefährdete Assets nach ihrer Kritikalität. Diese Daten helfen Ihnen, die mit OT-, Netzwerk- und IoT-Assets verbundenen Risiken zu bewerten und zu verwalten sowie potenzielle Bedrohungen proaktiv zu identifizieren und zu entschärfen. Hinweis: Um alle Assets mit hohem Risiko anzuzeigen, klicken Sie auf den Link Asset-Liste einblenden. Um die Asset-Liste zu schließen, klicken Sie auf Asset-Liste ausblenden. |