Details

Auf der Registerkarte Details werden zusätzliche Details zum ausgewählten Asset angezeigt. Die Informationen sind in Abschnitte unterteilt, die verschiedene Arten von System- und Konfigurationsdaten für das angegebene Asset zeigen. OT Security zeigt nur die Abschnitte an, die für das angegebene Asset relevant sind. Die folgende Liste enthält alle möglichen Abschnittskategorien für verschiedene Asset-Typen: Übersicht, Allgemein, Projekt, Speicher, Ethernet, Profinet, Betriebssystem, System, Hardware, Geräte und Laufwerke, USB-Geräte, Installierte Software, IEC 61850 und Schnittstellenstatus.

Die folgende Tabelle zeigt die Details im Abschnitt Übersicht:

| Abschnitt | Beschreibung |

|---|---|

| Name | Der Asset-Name, der entweder durch passives Monitoring oder aktives Abfragen erhalten oder automatisch unter Verwendung des Asset-Typs und eines eindeutigen Bezeichners generiert wird. |

| Beschreibung | Die Beschreibung des Assets vom Benutzer. |

| Purdue-Level | Das Purdue-Modell-Level, das dem Asset zugewiesen ist. |

| Status | Der aktuelle Betriebsstatus des Assets. Das Feld ist für bestimmte Asset-Typen relevant, in der Regel Controller. |

| Direkte IP |

Die IP-Adresse, die auf diesem spezifischen Asset oder Modul vorhanden oder für dieses konfiguriert ist. |

| Direkte Mac | Die Mac-Adresse, die auf diesem spezifischen Asset oder Modul physisch vorhanden oder für dieses konfiguriert ist. |

| Zusätzliche IPs |

IP-Adressen, die mit anderen Modulen verknüpft sind, die eine Backplane oder eine ähnliche Infrastruktur mit dem Asset gemeinsam nutzen, und für den indirekten Zugriff auf das Asset verwendet werden. Beispielsweise verfügt eine SPS (Controller-Modul) möglicherweise nicht über eine eigene Netzwerkschnittstelle und der Zugriff erfolgt über eine IP-Adresse, die auf einem Kommunikationsmodul konfiguriert ist, das in einem anderen Steckplatz installiert ist. Beachten Sie, dass das Asset möglicherweise auch über andere Verbindungen als eine Backplane verfügt. |

| Zusätzliche Macs | Mac-Adressen, die mit anderen Modulen verknüpft sind, die eine Backplane oder eine ähnliche Infrastruktur gemeinsam nutzen, und für den indirekten Zugriff auf das Asset verwendet werden. |

| Familie | Die Gerätefamilie oder Produktreihe, zu der das Asset gehört. |

| Anbieter | Der Hersteller oder Anbieter des Assets. |

| Modellname | Die spezifische Modellnummer des Assets. |

| Zuletzt gesehen |

Das Datum und die Uhrzeit, zu der OT Security das Asset zuletzt erfasst hat. OT Security kann dieses Feld aktualisieren, wenn eine PCAP-Datei (Traffic-Capture-Datei) wiedergegeben oder eine ähnliche Analyse durchgeführt wird. |

| Zum ersten Mal gesehen | Das Datum und die Uhrzeit, zu der das Asset zum ersten Mal erkannt wurde. Dies kann dem Wert Zuletzt gesehen entsprechen oder davor liegen. |

| Letzte Aktualisierung |

Das Datum und die Uhrzeit der letzten Aktualisierung von Asset-Details.

Hinweis: Bei jeder manuellen Änderung an den Asset-Informationen, wie z. B. eine Aktualisierung der Beschreibung, wird dieser Wert aktualisiert, unabhängig davon, ob das Asset derzeit aktiv ist oder vor Kurzem erkannt wurde.

|

| Quellen | Die Quellen (z. B. Sensoren, PCAPs, lokale Schnittstellen), die identifiziert wurden oder mit dem Asset verbunden sind. |

| Netzwerksegmente | Die Netzwerksegmente, die dem Asset zugewiesen oder mit ihm verknüpft sind. |

| Kritikalität | Die Wichtigkeit des Assets, die als hoch, mittel oder gering bewertet wird. |

| Risikowert | Spiegelt die potenziellen Auswirkungen des mit dem Asset verbundenen Risikos wider. Die Bewertung wird durch Faktoren wie Kritikalität, Schwachstellen, nicht aufgelöste Ereignisse (und ihre Dauer), zugehörige Assets (z. B. über Backplane) und andere relevante Überlegungen beeinflusst. |

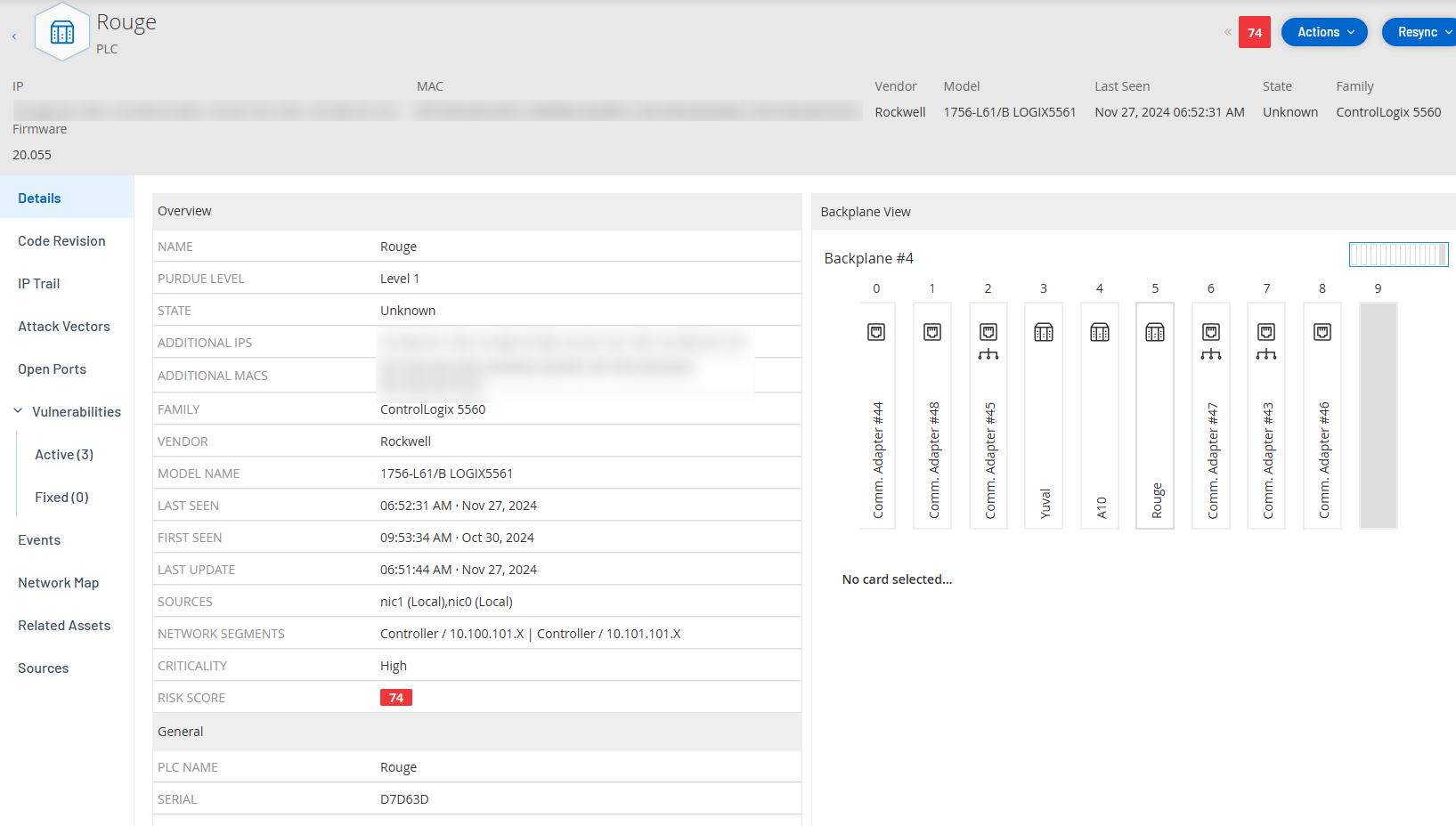

Backplane-Ansicht

Für Assets, die mit einer Backplane verbunden sind, gibt es auch einen Abschnitt Backplane-Ansicht, der eine grafische Darstellung der Backplane-Konfiguration zeigt, einschließlich der Steckplatzposition jedes angeschlossenen Geräts. Wählen Sie ein Gerät aus, um seine Details im unteren Bereich anzuzeigen.

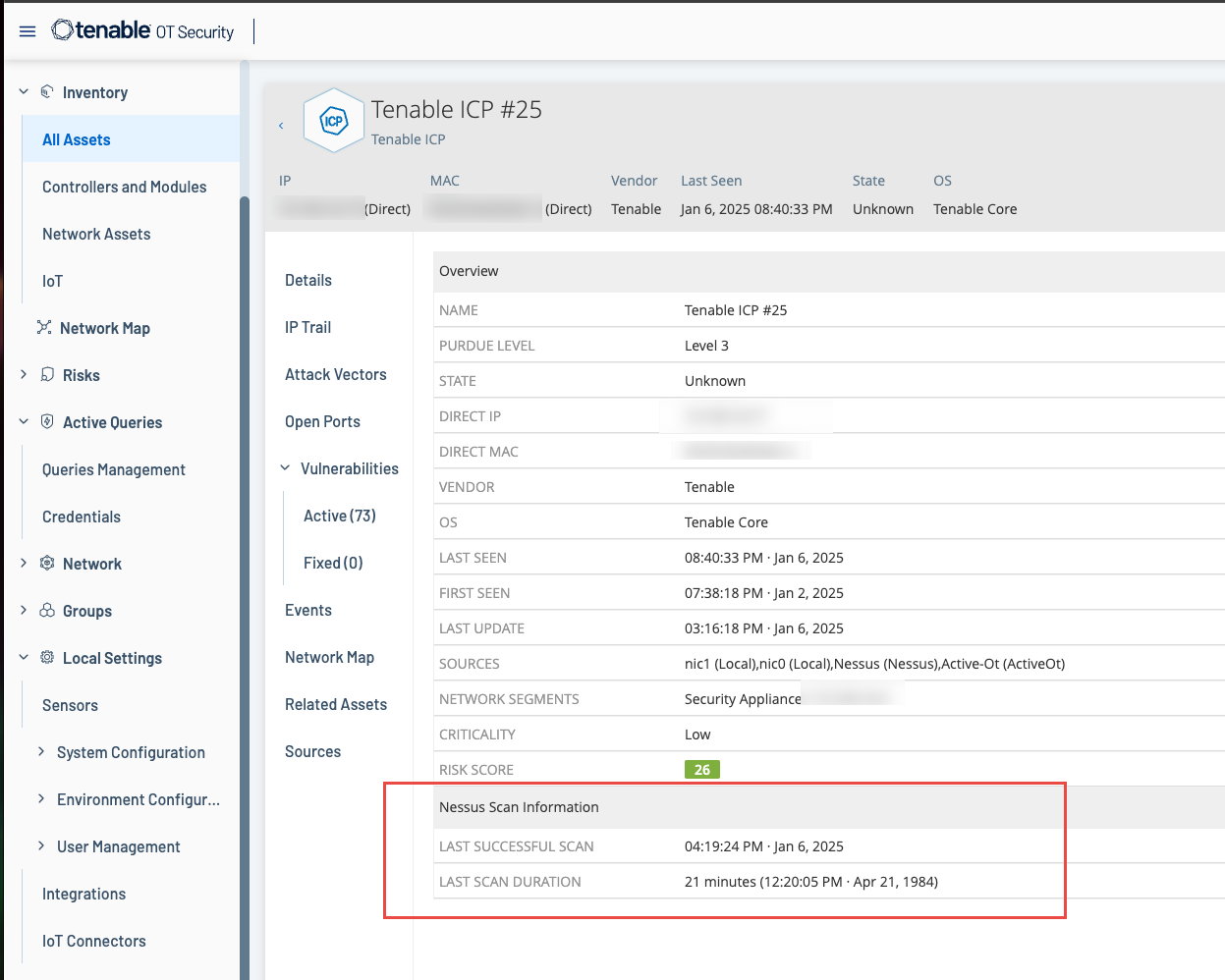

Nessus-Scan-Informationen

Die Nessus-Scan-Informationen helfen Ihnen bei Folgendem:

-

Bewertete und nicht bewertete Assets zu verstehen

-

Nachzuvollziehen, ob auf Ihre Assets Credentialed-Scans oder Non-Credentialed-Scans angewendet werden

-

Bei Scans und Schwachstellen-Management Best Practices anzuwenden. Beispielsweise können Sie Schwachstellenbewertungs-Scans für IT-Assets durchführen, auf denen Windows oder Linux ausgeführt wird. Scans, egal ob mit oder ohne Zugangsdaten, geben Aufschluss darüber, wie stark die Angriffsfläche Ihrer Organisation sowohl intern als auch extern gefährdet ist.

Weitere Informationen zu Nessus-Scans finden Sie unter Nessus-Plugin-Scans erstellen.

Im Abschnitt Nessus-Scan-Informationen auf der Seite Details werden die folgenden Details angezeigt:

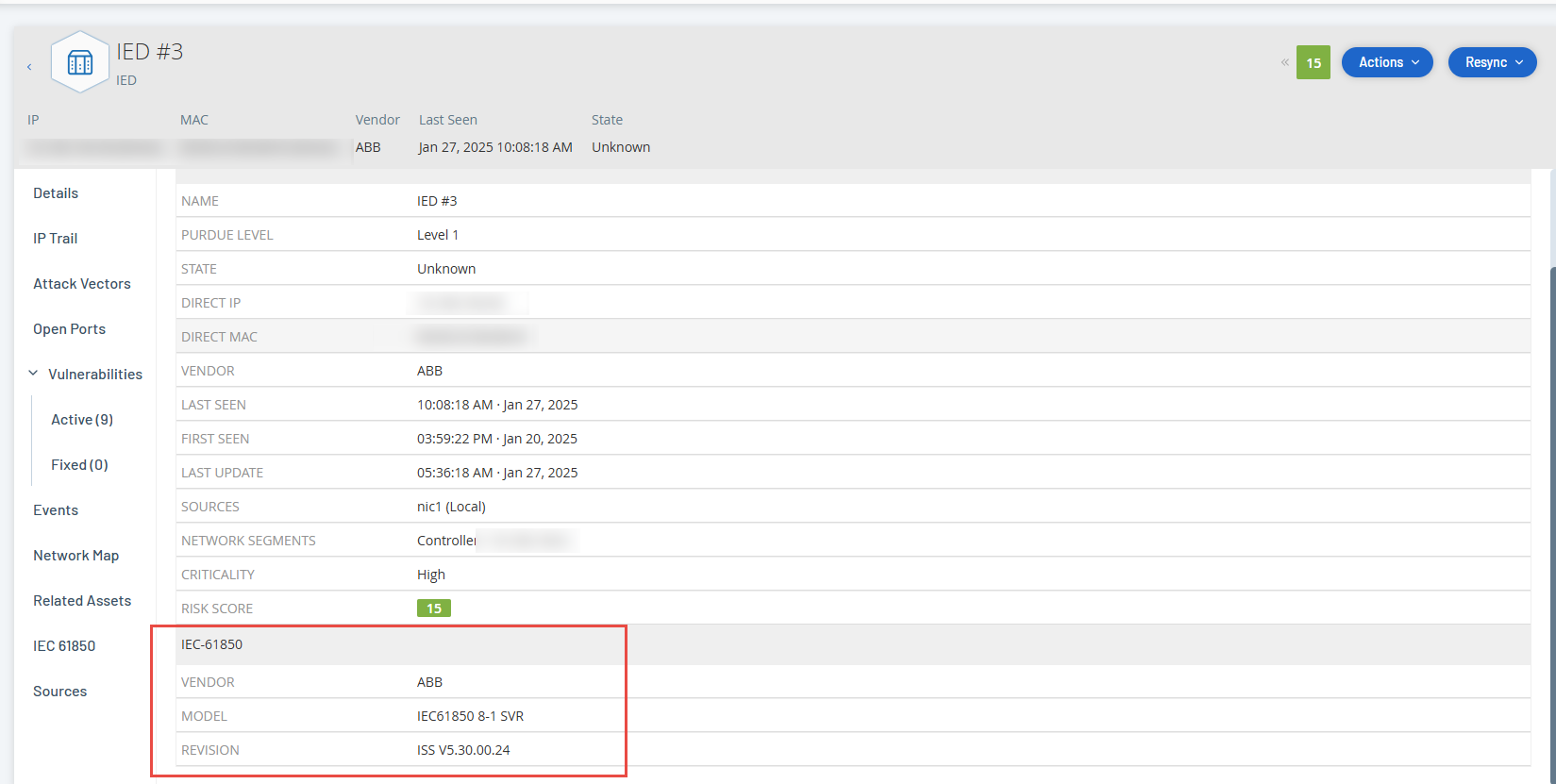

IEC 61850

Im Abschnitt „IEC 61850“ auf der Seite Details wird die folgende Konfiguration für das spezifische IED-Asset angezeigt.

-

Anbieter

-

Modell

-

Revision

Weitere Informationen zu den SCD-Dateien finden Sie hier: