Ereignisse

Ereignisse sind vom System generierte Benachrichtigungen, um auf potenziell schädliche Aktivitäten im Netzwerk aufmerksam zu machen. Richtlinien, die Sie im OT Security-System einrichten, generieren Ereignisse in einer der folgenden Kategorien: Konfigurationsereignisse, SCADA-Ereignisse, Netzwerkbedrohungen oder Netzwerkereignisse. OT Security weist jeder Richtlinie einen Schweregrad zu, der den Schweregrad des Ereignisses angibt.

Sobald Sie eine Richtlinie aktivieren, löst jedes Ereignis im System, das den Richtlinienbedingungen entspricht, ein Ereignisprotokoll aus. Mehrere Ereignisse mit denselben Merkmalen werden in einem einzigen Cluster zusammengefasst.

Anzeigen von Ereignissen

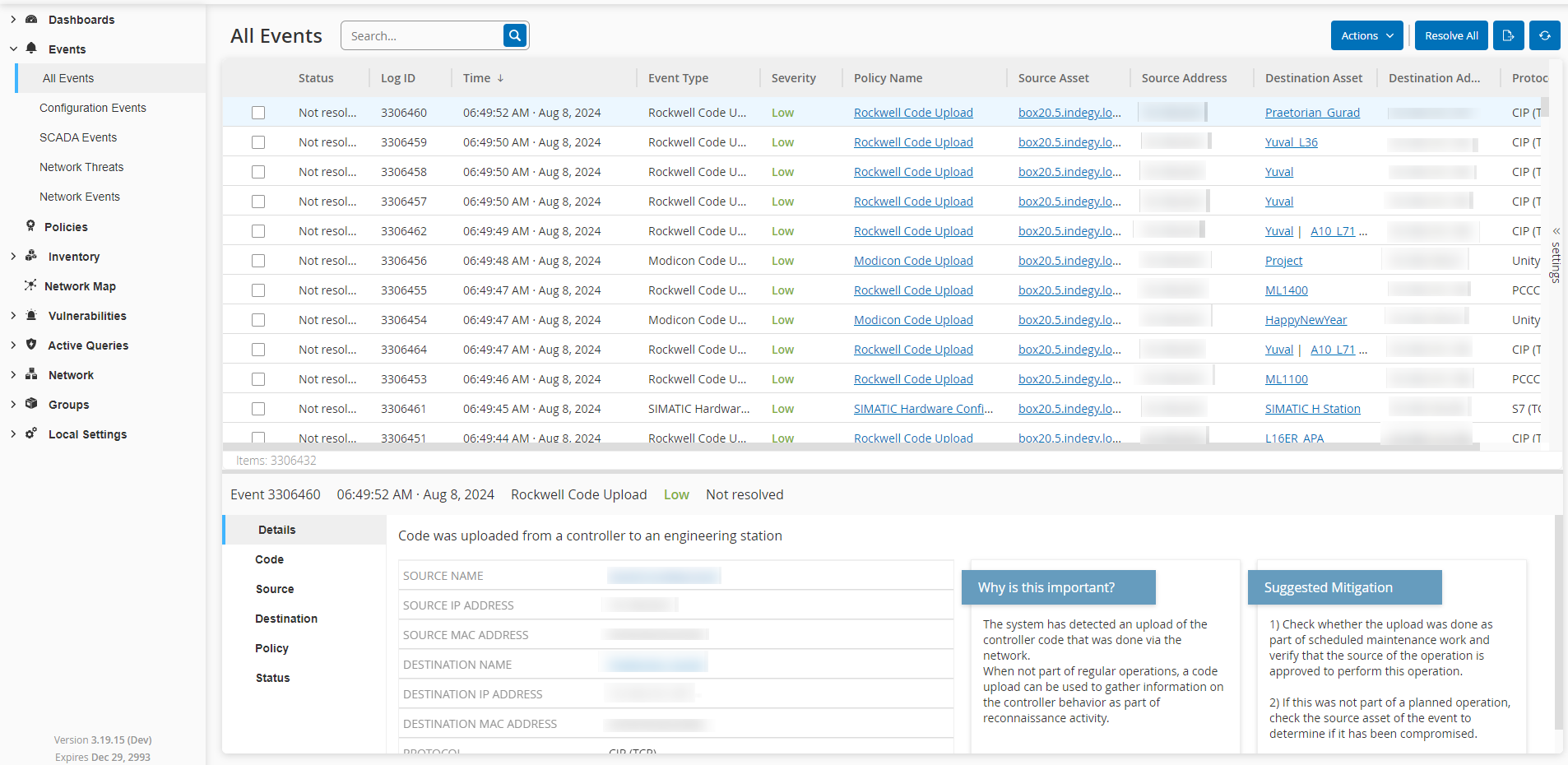

Alle Ereignisse, die im System aufgetreten sind, werden auf der Seite Alle Ereignisse angezeigt. Spezifische Untergruppen der Ereignisse werden in separaten Fenstern für jede dieser Ereigniskategorien angezeigt: Konfigurationsereignisse, SCADA-Ereignisse, Netzwerkbedrohungen und Netzwerkereignisse.

Für jede Ereignisseite (Konfigurationsereignisse, SCADA-Ereignisse, Netzwerkbedrohungen und Netzwerkereignisse) können Sie die Anzeigeeinstellungen anpassen, indem Sie auswählen, welche Spalten angezeigt und wo sie jeweils positioniert werden sollen. Sie können die Ereignisse nach Ereignistyp, Schweregrad und Richtlinienname gruppieren. Außerdem können Sie die Ereignislisten sortieren, filtern und durchsuchen. Weitere Informationen zu den Anpassungsfunktionen finden Sie unter Tabellen anpassen.

Verwenden Sie die Schaltfläche Aktionen in der Kopfleiste, um die folgenden Aktionen durchzuführen:

-

Auflösen – Dieses Ereignis als „Aufgelöst“ markieren

-

PCAP herunterladen – Die PCAP-Datei für dieses Ereignis herunterladen.

-

Ausschließen – Einen Richtlinienausschluss für dieses Ereignis erstellen.

Im unteren Abschnitt der Seite werden auf verschiedenen Registerkarten Informationen zum ausgewählten Ereignis angezeigt. Es werden nur Registerkarten angezeigt, die für den Ereignistyp des ausgewählten Ereignisses relevant sind. Die folgenden Registerkarten werden für verschiedene Arten von Ereignissen angezeigt: Details, Code, Quelle, Ziel, Richtlinie, Gescannte Ports und Status.

Hinweis: Sie können die Bereichstrennlinie nach oben oder unten ziehen, um die Anzeige des unteren Bereichs zu vergrößern/verkleinern.

Sie können die mit den einzelnen Ereignissen verknüpfte Paketerfassungsdatei herunterladen, siehe Netzwerk. Die für die einzelnen Ereignislisten angezeigten Informationen werden in der folgenden Tabelle beschrieben:

| Parameter | Beschreibung |

|---|---|

| Name | Der Name des Geräts im Netzwerk. Klicken Sie auf den Namen des Assets, um den Bildschirm „Asset-Details“ für dieses Asset anzuzeigen (siehe Inventar). |

| Adressen |

Die IP- und/oder MAC-Adresse des Assets. Hinweis: Ein Asset kann mehrere IP-Adressen haben. |

| Typ | Der Asset-Typ. Eine Erläuterung der verschiedenen Asset-Typen finden Sie unter Asset-Typen. |

| Backplane | Die Backplane-Einheit, mit der der Controller verbunden ist. Weitere Details zur Backplane-Konfiguration werden im Bildschirm „Asset-Details“ angezeigt. |

| Slot | Bei Controllern, die sich auf Backplanes befinden, wird die Nummer des Steckplatzes angezeigt, an den der Controller angeschlossen ist. |

| Anbieter | Der Asset-Anbieter. |

| Familie | Der vom Controller-Anbieter definierte Name der Produktfamilie. |

| Firmware | Die aktuell auf dem Controller installierte Firmware-Version. |

| Standort | Der Standort des Assets, wie vom Benutzer in den Asset-Details von OT Security eingegeben. Siehe Inventar. |

| Zuletzt gesehen | Der Zeitpunkt, zu dem das Gerät zuletzt von OT Security gesehen wurde. Dies ist das letzte Mal, dass das Gerät mit dem Netzwerk verbunden war oder eine Aktivität durchgeführt hat. |

| Betriebssystem | Das Betriebssystem, das auf dem Asset ausgeführt wird. |

| Protokoll-ID | Die vom System generierte ID, um auf das Ereignis zu verweisen. |

| Uhrzeit | Das Datum und die Uhrzeit des Ereignisses. |

| Ereignistyp | Beschreibt die Art der Aktivität, die das Ereignis ausgelöst hat. Ereignisse werden von Richtlinien generiert, die im System eingerichtet sind. Eine Erläuterung der verschiedenen Arten von Richtlinien finden Sie unter Richtlinientypen. |

| Schweregrad |

Zeigt den Schweregrad des Ereignisses an. Nachfolgend finden Sie eine Erläuterung zu den möglichen Werten: Kein – Kein Grund zur Besorgnis. Info – Kein unmittelbarer Grund zur Sorge. Sollte bei Gelegenheit geprüft werden. Warnung – Moderate Bedenken, dass potenziell schädliche Aktivitäten stattgefunden haben. Sollte behandelt werden, wenn es passt. Kritisch – Schwerwiegende Bedenken, dass potenziell schädliche Aktivitäten stattgefunden haben. Sollte sofort behandelt werden. |

| Richtlinienname | Der Name der Richtlinie, die das Ereignis generiert hat. Der Name ist ein Link zur Richtlinienliste. |

| Quell-Asset | Der Name des Assets, das das Ereignis initiiert hat. Dieses Feld ist ein Link zur Asset-Liste. |

| Quelladresse | Die IP- oder MAC-Adresse des Assets, das das Ereignis initiiert hat. |

| Ziel-Asset | Der Name des Assets, das von dem Ereignis betroffen war. Dieses Feld ist ein Link zur Asset-Liste. |

| Zieladresse | Die IP- oder MAC-Adresse des Assets, das von dem Ereignis betroffen war. |

| Protokoll | Sofern relevant, wird hier das Protokoll angezeigt, das für die Konversation verwendet wurde, die dieses Ereignis ausgelöst hat. |

| Ereigniskategorie |

Zeigt die allgemeine Kategorie des Ereignisses an.

Hinweis: Im Bildschirm „Alle Ereignisse“ werden Ereignisse aller Typen angezeigt. Auf jedem der spezifischen Ereignisbildschirme werden nur Ereignisse der angegebenen Kategorie angezeigt.

Im Folgenden finden Sie eine kurze Erläuterung der Ereigniskategorien (für eine ausführlichere Erläuterung siehe Richtlinienkategorien und Unterkategorien):

|

| Status | Zeigt an, ob das Ereignis als aufgelöst markiert wurde oder nicht. |

| Aufgelöst von | Zeigt für aufgelöste Ereignisse an, welcher Benutzer das Ereignis als aufgelöst markiert hat. |

| Aufgelöst am | Zeigt für aufgelöste Ereignisse an, wann das Ereignis als aufgelöst markiert wurde. |

| Kommentar | Zeigt alle Kommentare an, die hinzugefügt wurden, als das Ereignis aufgelöst wurde. |

Anzeigen von Ereignisdetails

Unten auf der Seite Ereignisse werden zusätzliche Details zum ausgewählten Ereignis angezeigt. Die Informationen sind in Registerkarten unterteilt. Es werden nur Registerkarten angezeigt, die für das ausgewählte Ereignis relevant sind. Die detaillierten Informationen enthalten Links zu zusätzlichen Informationen über die relevanten Entitäten (Quell-Asset, Ziel-Asset, Richtlinie, Gruppe usw.).

-

Kopfleiste – Zeigt einen Überblick über wichtige Informationen über das Ereignis.

-

Details – Gibt eine kurze Beschreibung des Ereignisses sowie eine Erklärung, warum diese Informationen wichtig sind, und schlägt Schritte vor, die unternommen werden sollten, um den durch das Ereignis verursachten potenziellen Schaden zu mindern. Darüber hinaus werden die Quell- und Ziel-Assets angezeigt, die an dem Ereignis beteiligt waren.

-

Regeldetails (für Intrusion Detection-Ereignisse) – Zeigt Informationen über die Suricata-Regel an, die für das Ereignis gilt.

-

Code – Diese Registerkarte wird für Controller-Aktivitäten wie Code-Download und -Upload, HW-Konfiguration und Code-Löschung angezeigt. Sie enthält detaillierte Informationen über den relevanten Code, einschließlich spezifischer Codeblöcke, Zeilen und Tags. Die Codeelemente werden in einer Baumstruktur mit Pfeilen zum Erweitern/Minimieren der angezeigten Details angezeigt.

-

Quelle – Zeigt detaillierte Informationen über das Quell-Asset für dieses Ereignis.

-

Ziel – Zeigt detaillierte Informationen über das Ziel-Asset für dieses Ereignis.

-

Betroffenes Asset – Zeigt detaillierte Informationen über das von diesem Ereignis betroffene Asset.

-

Gescannte Ports (für Port-Scan-Ereignisse) – Zeigt die gescannten Ports an.

-

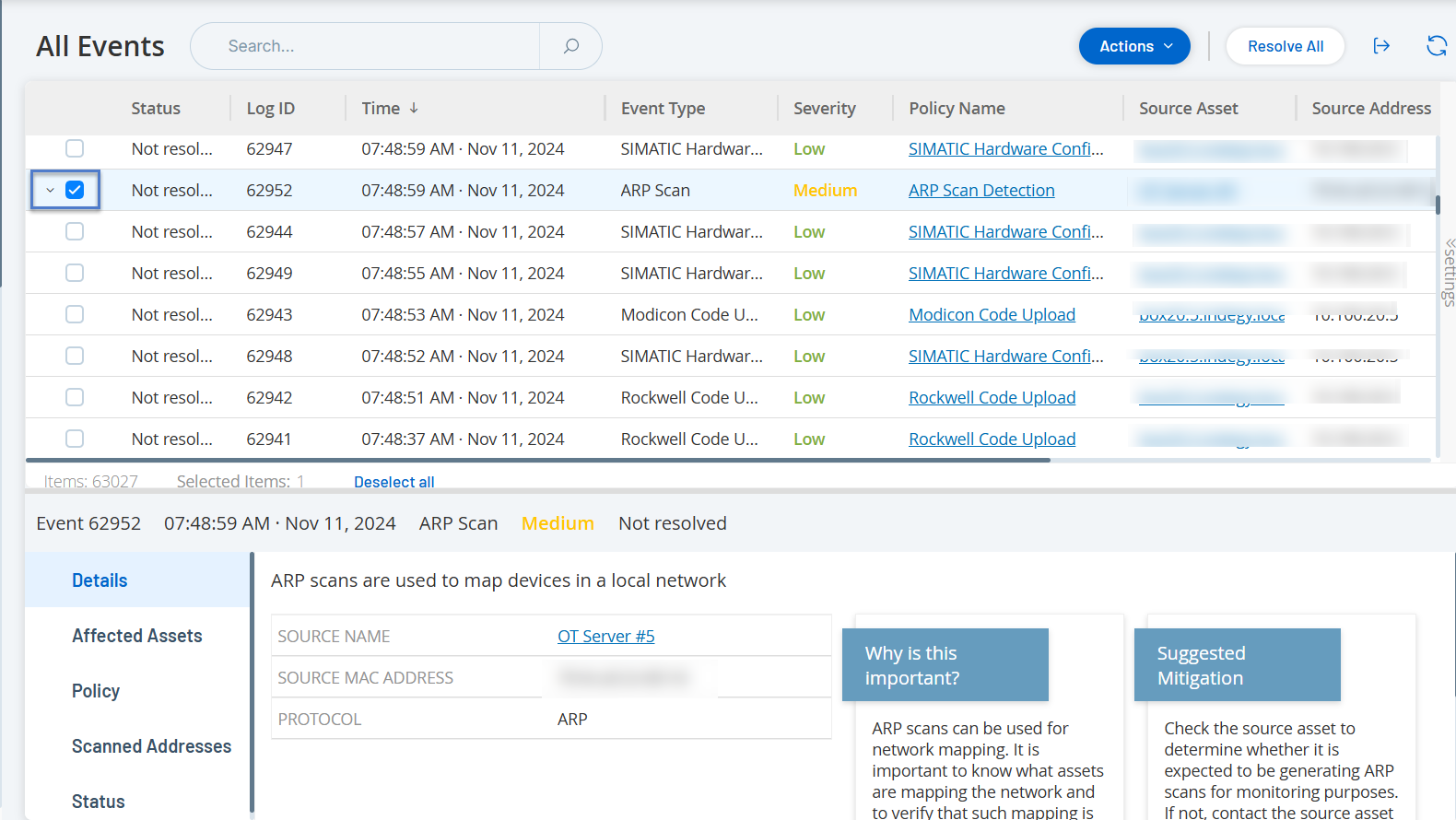

Gescannte Adressen (für ARP-Scan-Ereignisse) – Zeigt die gescannten Adressen an.

-

Richtlinie – Zeigt detaillierte Informationen über die Richtlinie, die das Ereignis ausgelöst hat.

-

Status – Zeigt an, ob das Ereignis als aufgelöst markiert wurde oder nicht. Für aufgelöste Ereignisse werden Details dazu angezeigt, welcher Benutzer sie als aufgelöst markiert haben und wann sie aufgelöst wurden.

Anzeigen von Ereignisclustern

Um die Überwachung von Ereignissen zu vereinfachen, werden mehrere Ereignisse mit denselben Merkmalen in einem einzigen Cluster zusammengefasst. Das Clustering basiert auf dem Ereignistyp (d. h. Nutzung derselben Richtlinie), Quell- und Ziel-Assets und dem Zeitraum, in dem die Ereignisse auftreten. Informationen zum Konfigurieren von Ereignisclustern finden Sie unter Ereigniscluster.

Geclusterte Ereignisse sind mit einem Pfeil neben der Protokoll-ID gekennzeichnet. Wenn Sie die einzelnen Ereignisse in einem Cluster anzeigen möchten, klicken Sie auf den Datensatz, um die Liste zu erweitern.